Seguridad wifi: evaluación de amenazas en redes inalámbricas

08/03/2024La conectividad wifi ha dejado de estar limitada a entornos restringidos para convertirse en omnipresente en prácticamente todos los aspectos de nuestro día a día. La capacidad de conectarse a Internet desde cualquier lugar, desde casa, desde una cafetería, en el trabajo, desde espacios públicos o, incluso, desde el avión mientras volamos, ha mejorado la conveniencia en nuestra vida diaria. Además, la expansión de redes wifi y el uso de nuevas tecnologías de fabricación, permiten hoy, la interconexión de dispositivos, dando lugar al auge significativo de la Internet de las Cosas (IoT) y proporcionándonos, a los usuarios, un control más integral sobre nuestros entornos digitales. Sin embargo, es esta misma proliferación de redes wifi, la que también ha dado pie a nuevas amenazas que requieren una cuidadosa evaluación y estrategias efectivas de seguridad para garantizar conexiones wifi seguras y sin riesgos para nuestros datos e información. Amenazas comunes en la seguridad wifi: Interceptación de datos Amenazas MITM (Man-in-the-Middle) Uno de los desafíos fundamentales en la seguridad wifi es la prevención de ataques MITM o lo que es lo mismo, de “hombre por medio”. Este tipo de ataque implica a un intruso insertándose en la comunicación entre dos partes, comprometiendo la integridad y confidencialidad de datos sensibles, como contraseñas. información financiera, … Falsificación de puntos de acceso Otra amenaza común es la interceptación de datos mediante la falsificación de puntos de acceso. Los hackers son capaces de crear redes wifi falsas que imitan a las legítimas para atraer a usuarios desprotegidos. Una vez conectados a estas redes maliciosas, nuestros datos pueden ser capturados por los ciberdelincuentes, quienes suelen venderlos o utilizarlos con otros fines ilícitos. Tips para conseguir una conexión wifi segura Refuerzo de la autenticación y uso de protocolos de seguridad Para poder salvaguardarnos de los ataques de piratas informáticos, es importante priorizar un cifrado sólido para redes, el cual nos ayudará a proteger la información confidencial transmitida a través de esta. En este sentido, el cifrado WPA utiliza algoritmos de cifrado más fuertes que su predecesor, el WEP (Wired Equivalent Privacy), haciendo que sea más difícil para los hackers interceptar y descifrar los datos que enviamos y recibimos. El protocolo de seguridad WPA más avanzado es el WPA3 (wifi Protected Access 3) que contempla la encriptación individualizada de datos y métodos avanzados de autenticación de dos factores (2FA) en la conexión wifi, añadiendo, así, una capa adicional de seguridad al exigir una verificación adicional. Gestión de dispositivos conectados Una de las causas que aumenta el peligro de ataque informático, es la gran cantidad de dispositivos conectados a las redes wifi en hogares y empresas, por lo que se requiere una gestión adecuada y atenta a estos dispositivos para minimizar los riesgos. Para ello se recomienda, por ejemplo, actualizar regularmente el fireware del router, pero, también, de todos los dispositivos conectados para abordar posibles vulnerabilidades. Además, segmentar la red para separar dispositivos críticos de aquellos menos seguros ayuda a mitigar el riesgo de propagación de amenazas. Configuración Segura del Router La configuración segura del router es lo que nos asegurará la robustez y seguridad general de una red inalámbrica. El router, al tratarse del primer punto de contacto entre los dispositivos conectados a Internet, actúa como la primera línea de defensa contra posibles ataques. Por esta razón, es importante entender, que la configuración adecuada del router no solo garantiza una conexión estable y eficiente, sino que también establece un entorno protegido que resguarda la integridad y privacidad de nuestros datos. ¿Cómo configurar el router de forma segura? Para asegurarnos una correcta configuración segura del router se recomienda: Cambiar el nombre de usuario y la contraseña predeterminados del router, ya que estos son fácilmente accesibles por los atacantes. Utilizar contraseñas fuertes, que contengan una combinación de letras, números y caracteres especiales. Otro paso clave es desactivar la función de administración remota, ya que esto evita que los ciberdelincuentes accedan al router desde ubicaciones externas. También es recomendable habilitar el cifrado WPA2 o WPA3 en lugar del obsoleto WEP, ya que proporciona una mayor seguridad para nuestra red. Para hacer menos visible la rede y que resulte más difícil de detectar por los hacker, podemos deshabilitar la difusión del nombre de la red (SSID). Por último, y como ya se ha indicado, es importante mantener el fireware del router actualizado, pues los fabricantes suelen lanzar actualizaciones que corrigen vulnerabilidades y mejoran la seguridad general del dispositivo. Siguiendo estos pasos, estaremos fortaleciendo la seguridad de nuestra red inalámbrica y reduciendo las posibilidades de sufrir ataques o intrusiones no deseadas

[ ... ]żCómo cambiar la dirección IP?

Internet es como una gran autopista y para “circular” por ella es imprescindible que nos incorporemos a la vía equipados con un ordenador, tablet smartphone,… con matrícula. Esta “matrícula” es lo que se conoce como dirección IP y por múltiples y variadas razones, aunque sobre todo por una cuestión de seguridad y/o privacidad, nos puede interesar cambiarla ¿Cuál es mi IP? Para no empezraar la casa por el tejado, lo primero que debemos hacer para saber cómo cambiar la IP del ordenador es averiguar cuál es la IP de nuestra conexión y poder comprobar al final del proceso que el cambio se ha realizado correctamente. Para saber cuál es mi IP es tan sencillo como visitar Cual es mi IP. Al acceder a la página, sin necesidad de que descargar ni ejecutar ningún programa, nuestra herramienta te presentará automáticamente los datos de tu dirección IP en pantalla. Esta dirección que nos conviene también saber si queramos, por ejemplo, configurar servicios online como servidores, FTP, juegos, ... esta formada por una combinación numérica. Esta dirección es única y pública y es la que nos identifica en internet ante las webs que visitamos y resto de usuarios. Nadie puede navegar por la red sin una dirección IP. La IP nos la asigna nuestro proveedor de internet (ISP) y como está dirección está expuesta en la red es conocida como IP pública al contrario de la IP privada de nuestra red local, que solo nosotros podemos conocer. ¿Cuál es mi IP pública y cuál es mi IP privada? ¿Qué importancia tienen para cambiar mi IP? Nuestro ordenador o cualquier otro dispositivo conectado a Internet tiene dos direcciones IP, una dirección IP pública y una dirección IP privada. La IP pública como hemos visto, es la que nos identifica para poder navegar por internet (imaginaros circular por una autopista sin matrícula… ¡nos pararían y prohibirían la circulación!). Esta IP pública está vinculada a nuestra conexión y, por tanto, todos los dispositivos conectados a un mismo router, tienen la misma IP pública. Por su parte, la IP privada es la que identifica de forma individual a cada dispositivo de nuestra red privada o doméstica. En esta red local cada equipo tiene una dirección IP privada que le sirve para diferenciarse del resto de ordenadores y dispositivos conectados al router. De esta manera cualquier orden de datos que salga de un dispositivo o se envíe a él, el router lo tiene identificado y recoge o envía allí los datos correspondientes. Entonces, ¿Qué dirección IP debo cambiar? Las IPs privadas no son accesibles desde Internet, en cambio, las IP públicas si lo son y permiten rastrear nuestra ubicación, datos, y actividad en Internet, incluso las páginas que hemos visitado o el tiempo que hemos pasado en cada una de ellas. Así pues, para mejorar nuestra seguridad y privacidad en Internet, tenemos la opción de cambiar la IP pública, o si lo preferimos, ocultar ip. Hacerlo no es complicado y ahora te explicaremos cómo cambiar la IP, pero antes debes asegurarte si tu dirección IP es una IP dinámica o una IP estática, pues depende de ello que el proceso de cambio de IP lo puedas gestionar tú o necesites la intervención de tu proveedor de internet (ISP). ¿Cómo comprobar si mi IP es dinámica o estática para cambiar mi IP? Las direcciones IP pueden ser estáticas o dinámicas. En ambos casos, estas direcciones son asignadas por nuestro proveedor de Internet y la diferencia entre una y otra dirección es que en el caso de la IP estática, la asignación de la dirección es permanente para un dispositivo o router, mientras que la IP dinámica cambia cada vez que ese dispositivo o router se conectan a internet. Lo más habitual es que la dirección IP sea dinámica, pero puedes comprobarlo a través de la herramienta gratuita para saber cuál es mi ip de nuestra web. Recuerda que no debes descargar ningún programa ni ejecutar ninguna aplicación. Simplemente accede a cualesmiip.com y en la página de inicio se te mostrará tu dirección IP y bajo esta información se indicará si se trata de una dirección estática o dinámica. En el caso de tratarse de una dirección IP estática, deberás contactar con tu proveedor de internet (ISP) y solicitar el cambio o bien utilizar un servicio VPN como te explicaremos a continuación. Pero si es una dirección IP dinámica, el cambio es fácil y tienes diversas alternativas para hacerlo. ¿Cómo cambiar mi IP pública? El recurso más sencillo para cambiar la dirección IP, si esta es una dirección dinámica es apagar y volver a encender el router. Con ello cambiará la IP pública y cuando navegues de nuevo lo harás con una dirección IP diferente a la de antes de apagarlo. Lo engorroso de la situación, es que la nueva dirección, como la anterior, seguirán expuestas en la red y si quieres volverla a cambiar de nuevo deberás apagar y encender el router cada vez. Sin embargo, puede pasar que a pesar de hacerlo, esto no funcione y la dirección IP no cambie. Esto sucede porque en determinadas circunstancias los proveedores de Internet (ISP) establecen un período determinado antes del cual no se puede cambiar la dirección IP. Como cambiar mi IP con una VPN Ante esto y si además buscas una solución definitiva que no te obligue a estar pendiente de apagar o encender el router y que además te ofrezca una solución permanente que contribuya a nuestra seguridad y privacidad en línea, las VPN’s son ya la solución más efectiva para cambiar nuestra IP. Y es las VPN son servicios diseñados para ocultar la dirección IP, conectes con una dirección IP estática o una IP dinámica, por la de un servidor intermedio, de modo que muestra dirección IP queda enmascarada, figurando de cara a la galería como una IP diferente de forma permanente. Como esta nueva IP Pública pertenece al servidor VPN, ninguno de nuestros datos son expuestos y quien rastree la dirección únicamente llegará hasta ese servidor, sin poder acceder a ningún dato de nuestra conexión, navegación e identidad en la red. VPN vs Proxy Los servidores proxy actúan de forma similar, aunque las VPN tienen la ventaja añadida que cifran todos los datos de inicio a fin de la comunicación, con lo que la imposibilidad de rastrear datos queda 100% garantizada. Los servidores proxy no tienen esta función y por tanto tu conexión puede seguir siendo susceptible de caer en manos de ciberdelicuentes. Mayoritariamente, además, los servidores proxy, a diferencia de las VPN, deben ser configurados manualmente e incluso en algunos casos de forma individual en cada navegador. ¿Cómo saber si se ha cambiado mi IP? Y ahora que ya sabes cómo cambiar la IP, puedes hacer la prueba y comprobar si ha ido bien, comparando tu nueva dirección IP con la que tenías anteriormente. Si todo ha ido bien, comprobarás que la numeración es diferente y por tanto tu IP ha cambiado.

[ ... ]żQué tipos de alojamiento web hay?

30/06/2023Hay un criterio que resulta fundamental tener en cuenta para elegir el alojamiento web o hosting. Dependiendo de las características, se pueden encontrar diferentes clasificaciones. A través de este artículo vamos a analizar las 4 más importantes: Hosting compartido Es aquel tipo de hosting en el que el servidor se comparte con otros usuarios. Es decir, que en el mismo disco duro podrías tener una tienda online, mientras que otro usuario podría tener su blog. Existe un determinado espacio, pero es compartido entre varios usuarios que formen parte de la compañía Suele contar con un fácil acceso a través de cPanel y puede ser interesante para proyectos sencillos. Pero también se comparte todo lo demás: es decir, la memoria RAM, el procesador, entre otros recursos. ·La gran ventaja de este sistema es el ahorro de precio. Los hostings compartidos son los más económicos que se puede encontrar, ideal para empezar con pequeños proyectos, o para implantar en ellos los que no son demasiado ambiciosos. También son más sencillos de manejar, ya que prácticamente estará todo hecho. ·La desventaja es que, a pesar de que cada usuario tiene sus límites de espacio y de control de recursos, un error en su parte podría afectar a todo el servidor. Además, son servidores más limitados; en el momento en el que tu proyecto crezca un poco, tendrás que hacer la migración a uno más potente. Hosting VPS Los hosting VPS son espacios privados. A diferencia del hosting compartido, con un VPS tenemos un sistema de alojamiento web en el que los recursos del sistema no se dividieran entre los diferentes usuarios, aunque estos pueden estar en el mismo servidor. Digamos que es la evolución del sistema anterior; aunque compartiremos las capacidades físicas del servidor, existen unos límites mucho más específicos: tus recursos serán solo tuyos, y nadie se podrá aprovechar de los mismos. Será la empresa la que se encargue de dividir el espacio, de forma física o de manera virtual. Aunque es una modalidad más segura y sin tantas limitaciones, sigues estando limitado por los recursos del servidor. Servidor dedicado Con el servidor dedicado te olvidas de todos los límites que ya hemos indicado. En esta modalidad cuentas con un servidor totalmente para ti, para usarlo como se te antoje (claro está, cumpliendo con algunas normas). El 100% de los recursos serán para ti: te olvidas de ralentizaciones, de compartir el espacio o los recursos, y de otros límites. Hosting Reseller La modalidad de hosting reseller te convierte en el administrador del espacio disponible. Lo podrás fraccionar como se te antoje. Un posible objetivo es revender este espacio, con el objetivo de sacar algún dinerillo extra. No requiere de crear ningún proyecto para sacar dinero, simplemente tendrás que encontrar la forma de presentárselo a tus clientes. En este artículo hemos podido ver los principales tipos de hostings, las características en las que nos tenemos que detener antes de elegirlos, pero hay otros criterios que también se deben tener en cuenta. Dependiendo de lo que busques, seguro que hay un tipo de alojamiento web que se adapta a ti.

[ ... ]żCómo puedo ocultar mi IP?

Acceder a Internet implica conectar nuestro ordenador, Smartphone, tablet,… a un servidor de comunicaciones que se encarga de facilitarnos el acceso a la red. Esta conexión conlleva una identificación e intercambio de datos sobre nuestra identidad, dirección IP y actividades en línea que quedan registrados para siempre como rastro de nuestra navegación. ¿Me pueden rastrear por mi IP? Si, es posible rastrear una dirección IP y para los que la privacidad es una prioridad esto es un problema importante pues además de que quedan expuestos en la red, el uso cada vez más intensivo de Internet ha propiciado que este tipo de datos se esté convirtiendo en objeto de interés para los ciberdelincuentes que buscan información personal o confidencial para hacer uso de ella en su beneficio. Para salvaguardarse de todo ello existen diversos métodos para ocultar la IP, asegurar nuestra privacidad online, mejorar nuestra seguridad en la red, y que nadie sepa que páginas visitamos, el tiempo que hemos dedicado a cada conexión o lo que estamos descargando. ¿Cuáles son las ventajas de ocultar mi IP? Más allá de todo lo relacionado con la privacidad y seguridad ya apuntado, esconder la IP ofrece diferentes ventajas para los usuarios en múltiples circunstancias: Hay servicios de ocultación IP que cuando viajamos evitan la geolocalización IP y nos permiten conectarnos a la red igual que si lo estuviéramos haciendo desde nuestro propio país, superando, por ejemplo, cualquier limitación de acceso a la red que pueda existir en el lugar donde nos encontremos. Podremos descargar archivos de forma anónima evitando que el resto de usuarios puedan ver mi ubicación IP. Si nuestra IP no está “a la vista” desaparecen las posibles limitaciones y bloqueos de la red Wifi e incluso de nuestro ISP (proveedor de servicios de Internet). Gracias al sistema de encriptación de datos de los servicios de ocultación IP más avanzados, se minimiza nuestra vulnerabilidad en las conexiones a redes Wifi públicas. Al registrar el sistema una ubicación diferente a la real esto nos puede dar ventajas para comprar en tiendas online con ofertas diferentes según el país o evitar el bloqueo de juegos, mapas, complementos en juegos online que puedan tener restricciones en nuestra ubicación. ¿Cómo puedo ocultar mi IP? La ocultación IP se consigue mediante el uso de servicios y herramientas específicas para esconder la IP y cifrar nuestro tráfico que nos permiten encubrir las verdaderas comunicaciones que realizamos durante nuestra navegación. Más allá de técnicas que se basan en la modificación de protocolos de red y que requieren de ciertas habilidades para llevarlas a cabo, existen diversas tecnologías al alcance de todos los usuarios: VPN o Red Privada Virtual Proxy o Webproxy Tor Wifi pública ¿Cómo ocultar la dirección IP con una VPN? Las VPN son servicios que nos conectan a internet a través de servidores intermedios, en los que nuestra dirección IP original es “suplantada” por la propia dirección IP de ese servidor seguro. Esta ocultación nos asegura que cualquiera que rastree nuestra conexión solo verá la dirección IP y la ubicación del servidor VPN, pero no la nuestra. Además, para salvaguardar nuestra actividad en la red, las VPN utilizan la tunelización y encriptación de datos, cifrando la información que intercambiamos con el servidor VPN, ocultándola e impidiendo que terceros puedan leerla durante su tránsito. La seguridad de las conexiones VPN viene determinada por protocolos VPN propios, basados en diferentes entándares y métodos de encriptación y autentificación, en función de cada desarrollador. El abanico de opciones es amplio y esto nos permite elegir entre opciones, por ejemplo, que priman la velocidad sobre la seguridad, otras que hacen totalmente lo contrario, opciones con mayor o menor grado de confiabilidad,... Las aplicaciones VPN se ejecutan siempre en segundo plano y no entorpecen la navegación. ¿Cómo utilizar un servidor proxy para ocultar la IP? A diferencia de los servicios VPN, los servidores proxy centran su actividad únicamente en esconder la IP, sin ejecutar ningún tipo de ocultación sobre nuestro tráfico en la red o cualquier otro dato que pueda revelar nuestra identidad. Los servidores proxy hacen de intermediarios entre nuestro dispositivo y el servidor de destino a quien le transmiten nuestras peticiones en nuestro nombre. Por tanto nuestra IP quedará oculta y la única que verán será la del proxy. Existen diferentes tipos de servicios proxys, desde los más sencillos que únicamente nos ayudan a esconder la IP a otros con funcionalidades extras como el bloqueo de cookies, scripts, y demás archivos alojados en las webs y que se envían al usuario. Los navegadores o aplicaciones que se basan en el protocolo HTTP ofrecen la función de configuración proxy manual, de manera que podemos indicar la dirección proxyweb y puerto al que nos queremos conectar antes de navegar. De esta manera cualquier actividad que realicemos a través de ese navegador se enrutará siempre hacia el proxy. Alternativamente se puede optar también, por el formato de proxy automático que busca a través de DNS o DHCP la dirección URL desde donde descargar el archivo wpad.dat que se ejecuta y permite la conexión proxy con autenticación automática en nuestro ordenador. ¿Cómo ocultar la IP con Tor? Tor es un software libre desarrollado para garantizar la navegación anónima de los usuarios en la red. Para enmascarar la IP Tor recurre a una red de ordenadores voluntarios o nodos a través de los que redirecciona nuestro tráfico y lo encripta antes de que este llegue a su destino. Como mínimo esta redirección pasa por tres de estos nodos, consiguiendo reencriptaciones repetitivas para que cualquier pista posible sobre nuestra identidad, desaparezca. En este proceso, Tor asigna a nuestra conexión una IP aleatoria y geográficamente diferente a la nuestra para que la localización por parte de terceros sea imposible (si tienes curiosidad por saber cuál te han asignado puedes consultarla a través de nuestra herramienta para saber cuál es mi IP). Este sistema permite diferentes configuraciones en función de si estamos utilizando un firewall, de si nuestro Proveedor de Servicios de Internet ISP está bloqueando las conexiones Tor o si navegamos a través de proxy por ejemplo. ¿Puedo ocultar mi IP con una conexión Wifi pública? La respuesta es sí. Una red Wifi pública también nos puede servir para esconder nuestra dirección IP, aunque si no la tenemos constantemente a nuestra disposición, la ocultación de la IP se limita al tiempo al que tengamos acceso a una red pública. Como este tipo de redes son una conexión compartida por muchas otras personas esto hace imposible que se pueda rastrear a un usuario en particular y tampoco identificarlo en el servidor de destino. Ahora bien, es precisamente este acceso general el que nos hace también más vulnerables. Y es que si bien a través de una conexión a una Wifi pública solventaremos el tema de la ocultación IP, la seguridad nunca será total, pues al tratarse de una red abierta, podremos quedar expuestos a la voluntad de los piratas informáticos y resto de amenazas, incluidos malware y virus. Y si quiero una ocultación puntual, ¿cómo puedo cambiar mi IP? Puede darse el caso, también, que en vez de enmascarar la IP lo único que necesitemos sea cambiar en un momento determinado nuestra dirección IP. Entonces, la solución es tan simple como desconectar el módem de la corriente y reiniciarlo pasados unos minutos. En ese tiempo, si tu dirección IP es dinámica (lo puedes comprobar a través de la pestaña de conexiones de red de tu ordenador), se eliminará y tu proveedor de internet te adjudicará una nueva. Para asegurarte que todo ha ido bien, te recomendamos hacer algo tan simple como anotar la dirección IP antes de apagar el router y comprobarla de nuevo una vez que esté de nuevo en funcionamiento. Otra vía posible para conseguir el mismo resultado si tenemos un Smartphone con plan de datos es convertir a este dispositivo en un punto de acceso inalámbrico al que conectar nuestro ordenador, con lo que nuestra conexión habitual quedará oculta. Las opciones para ocultar la IP o para cambiarla son muchas y ahora que conoces como funciona cada una de ellas podrás decidir cuál te conviene más.

[ ... ]

Política de Privacidad

Esta política de privacidad aplica a todos los contenidos de este sitio web y que sean publicados por Dommia Design Studio. Si usted tiene alguna consulta sobre cómo usamos su información personal, por favor contacte con nuestro responsable de privacidad en [email protected]. Según lo establecido en el RGPD (Reglamento (UE) 2016/679), les proporcionamos la Información Detallada de Protección de Datos que se expone a continuación: Responsable: Dommia Design StudioRazón Social: Dommia Design Studio SLC.I.F.: B-66440581Dirección: c/ Lepant, 326, Entlo, Desp 3 - 08025 - BarcelonaTeléfono: 936 241 455Correo Electrónico: [email protected] Inscrita en el Registro Mercantil de Barcelona Tomo: 44619, Folio: 176, Hoja: 461387, Inscripción: 1 Información que recopilamos y con qué objetivo Esta sección detalla la información que podemos recoger sobre usted. Explicamos por qué y cómo lo utilizamos en secciones posteriores. Información que obtenemos a través de cookies y herramientas similares Utilizamos cookies (y tecnologías similares) y herramientas de análisis en nuestros sitios para recopilar información sobre usted. Esta información se puede utilizar para mejorar el rendimiento del sitio y mejorar la experiencia de usuario. Proporcionamos información detallada sobre cookies y tecnologías similares dentro de nuestra Política de Privacidad; algunos ejemplos incluyen: Su ubicación: utilizamos cookies para mostrar información del lugar más relevante para su ubicación. Su uso: utilizamos cookies para entender como nuestros clientes utilizan nuestros sitios. El dispositivo: utilizamos cookies para entender el tipo de dispositivo que está utilizando para mostrarle la mejor versión del sitio. Si desea administrar sus cookies, siga las instrucciones de la sección "Cómo gestionar las cookies" dentro de nuestra Política de Privacidad. Información que obtenemos a través del formulario de contacto Datos de contacto: nombre y correo electrónico. Web Beacons Utilizamos web beacon en nuestras páginas web y nuestros correos electrónicos. Cuando enviamos correos electrónicos a los miembros del boletín de noticias, podemos hacer un seguimiento del comportamiento como quien abrió los correos electrónicos y quien hizo clic en los enlaces. Esto nos permite medir el rendimiento de nuestras campañas de correo electrónico y mejorar nuestras características para determinados segmentos de miembros. Fundamentos legales para el procesamiento Solo tratamos información personal cuando tenemos su consentimiento de usuario: es decir, cuando nos ha dado permiso explícito para procesar información personal para un fin determinado. Por ejemplo, si completa uno de nuestros formularios de comunicación, le solicitaremos su consentimiento si quisiéramos utilizar su información personal para cualquier otro propósito. Usted tiene el derecho de retirar este consentimiento en cualquier momento. Puede administrar sus preferencias contactando con nuestro Delegado de Protección de Datos en [email protected]. ¿Cómo utilizamos su información personal? Recopilamos información personal por una razón principal, para mejorar y mantener el rendimiento de nuestro sitio web y poder brindarle la mejor experiencia de usuario posible. Recopilamos información personal por dos motivos principales: Mejorar y mantener el rendimiento: para proporcionarle la mejor experiencia de usuario posible, debemos asegurarnos de que nuestros productos y servicios funcionan como deberían ser. Comunicar cambios y ofertas de productos: queremos que obtenga el máximo rendimiento de nuestros productos o servicios, incluyendo mostrar nuestros últimos contenidos y boletines informativos. Puede cambiar sus preferencias en cualquier momento contactando a nuestro oficial de privacidad a [email protected]. ¿Con quién compartimos su información personal? No divulgamos su información personal a ningún tercero a menos que lo exijan las leyes aplicables, órdenes judiciales u otros procesos legales válidos. ¿Cuánto tiempo conservamos su información personal? Un resumen de la duración de su información personal: Categoría de datosEjemploPeríodo RetenciónJustificación del Período Comercial Clientes Hasta 5 años después de la resolución de cualquier relación comercial Para informar de nuestros productos y servicios Comercial Formulario de contacto Hasta 5 años después de la resolución de cualquier relación comercial Para informar de las peticiones realizadas por el usuario Marketing Newsletter Hasta que exprese su negativa a que sea enviada Para informar de nuestros productos y servicios Los datos se almacenarán el tiempo estrictamente necesario exclusivamente para el desempeño de sus competencias legalmente establecidas. A veces es necesario que guardemos su información personal por períodos más largos, por ejemplo: Si existe un requisito legal para retenerlo; Si requerimos la información por razones legales o existe una necesidad legítima para que la retengamos; Para garantizar que no nos comuniquemos con usted si nos ha pedido que no lo hagamos. ¿Cómo mantenemos su información personal segura? Contamos con las medidas de seguridad técnicas y organizativas adecuadas para garantizar que la información de nuestros usuarios esté protegida contra el acceso, uso, alteración o pérdida no autorizados o accidentales. Sus derechos Según las leyes de protección de datos, tiene derechos en relación con sus datos personales que gestionamos. Estos derechos incluyen: El derecho de oposición al márquetin directo; El derecho de acceso a los datos personales que procesamos sobre usted; El derecho a solicitar la eliminación de sus datos personales; El derecho a solicitar la rectificación de sus datos personales. Puede ejercer estos derechos contactando a nuestro oficial de Privacidad en [email protected]. ¿Dónde se aplica esta política de privacidad? La información personal recopilada por el CLIENTE. Nuestro sitio web puede contener enlaces a sitios web de terceros que no están sujetos a esta política de privacidad. No somos responsables de su contenido, uso de información personal o prácticas de seguridad. Si tiene una consulta sobre el tratamiento de su información personal, comuníquese con nuestro oficial de Privacidad en [email protected]. Cambios en esta política de privacidad Esta política es efectiva desde el 24/05/2018. Cualquier cambio que hagamos a esta política de privacidad se publicará en esta página, explicitando la fecha del último cambio.

[ ... ]Herramientas imprescindibles y predeterminadas en Windows 11

28/04/2023Con el objetivo de optimizar la eficiencia y la facilidad de uso de su sistema operativo más reciente, Microsoft ha incluido y mejorado algunas herramientas imprescindibles y predeterminadas en Windows 11. Gracias a estas mejoras, los usuarios pueden disfrutar de una experiencia más fluida y productiva, consiguiendo, además, un mayor control sobre su equipo y una mayor protección contra posibles amenazas. En este artículo vamos a enumerar algunas de estas herramientas y describir sus funciones para que puedas aprovechar al máximo tu experiencia con Windows 11. Administrador de tareas El Administrador de tareas o Task Manager es una de las aplicaciones más antiguas de Windows que ahora se ha renovado incorporando funciones tan prácticas como la de buscar y filtrar aplicaciones en ejecución. Al abrir el administrador de tareas tendremos acceso al detalle sobre el uso de la CPU y podremos, además, monitorear el uso de la memoria RAM, disco y red para cada programa o proceso en marcha. Esto resulta especialmente útil para ver qué aplicaciones están en ejecución en un momento determinado, cuáles son las que están consumiendo más recursos y si el ordenador va lento, comprobar si hay algún programa que consume muchos recursos y ralentiza el sistema. Además, ahora, en Windows 11, para localizar el archivo de cualquier aplicación abierta que queremos supervisar, solo es necesario seleccionar el proceso en el Administrador de tareas y con el botón derecho clicar “abrir ubicación de archivos” para que, directamente, el sistema nos lleve a la carpeta del archivo ejecutable. En esta nueva versión del sistema operativo de Microsoft, además, también se ha trasladado al administrador de tareas de Windows 11 la configuración de las aplicaciones que queremos que se inicien con el arranque del ordenador. CMD Otra herramienta poderosa para mejorar la experiencia de uso de Windows 11 es el símbolo del sistema o CMD (CoMmanD) que permite a los usuarios realizar cambios importantes en el sistema operativo, incluidas tareas avanzadas relacionadas con la configuración del sistema o la instalación software para lo que es imprescindible ejecutar el CMD como administrador. Al hacerlo así, podrás ejecutar comandos y tareas, lo que te puede servir, por ejemplo, para dar determinadas órdenes al ordenador y automatizar tareas básicas, además de para acceder a determinados comandos de diagnóstico, rastrear rutas, comprobar discos o, incluso, mapear unidades. Además, entre las novedades más importantes que incorpora el CMD de Windows 11 es que su interfaz puede ser personalizado para hacerlo transparente, lo que te permite trabajar sin perder de vista lo que hay detrás de la ventada del CMD. El símbolo de sistema de Windows 11 también cuenta con una nueva funcionalidad de pestañas que permite varias sesiones de comandos al mismo tiempo en una única ventana. Windows Defender Microsoft Defender Antivirus ofrece protección contra diversas amenazas informáticas, incluyendo virus, malware y spyware, y ayuda a mantener los dispositivos con sistema operativo Windows seguros y protegidos. En la versión Windows Defender de Windows 11 se incluyen funciones mejoradas en la protección contra Phishing y, ahora, además de avisarnos de la importancia de no reutilizar contraseña o no copiarlas en un bloc de nota, nos alerta cuando detecta que estamos intentando pegar la contraseña en una web maliciosa. Si te aparece esta alerta, no la desestimes.Una de las mayores ventajas, además de Windows Defender, es que ha sido diseñado específicamente para trabajar conjuntamente con el sistema operativo Windows por lo que te evitarás los problemas de compatibilidades que sí podemos encontrar con otros antivirus. Explorador de archivos El explorador de archivos es la herramienta más básica de Windows, el lugar donde puedes navegar por tus archivos y carpetas, crear nuevas, copiar, pegar y eliminar archivos, y más. En la actual versión del sistema operativo de Microsoft Windows 11, esta herramienta se convierte en más rápida y su gestión se simplifica haciéndola más accesible al usuario. Y es que el explorador de archivos en Windows 11 ha sido mejorado con algunas novedades importantes en comparación con la versión anterior en Windows 10. Destaca, por ejemplo, su nueva capacidad para ofrecer una vista previa de los archivos al estilo de la del Finder de macOS y, también, la posibilidad de personalizar el orden de los archivos, según mejor nos convenga. Dispone, además, de nuevas opciones de acceso rápido en el menú contextual y una mejor integración con One Drive.De igual forma, el nuevo explorador de archivos de Windows 11 ha sido optimizado para pantalla táctil, con lo que te resultará más cómodo y fácil trabajar con él desde dispositivos móviles. Otras herramientas imprescindibles y predeterminadas en Windows 11 que vale tener en cuenta son los escritorios virtuales, el editor del registro, algunas soluciones dirigidas a la productividad y, también, a la limpieza y mantenimiento del ordenador.

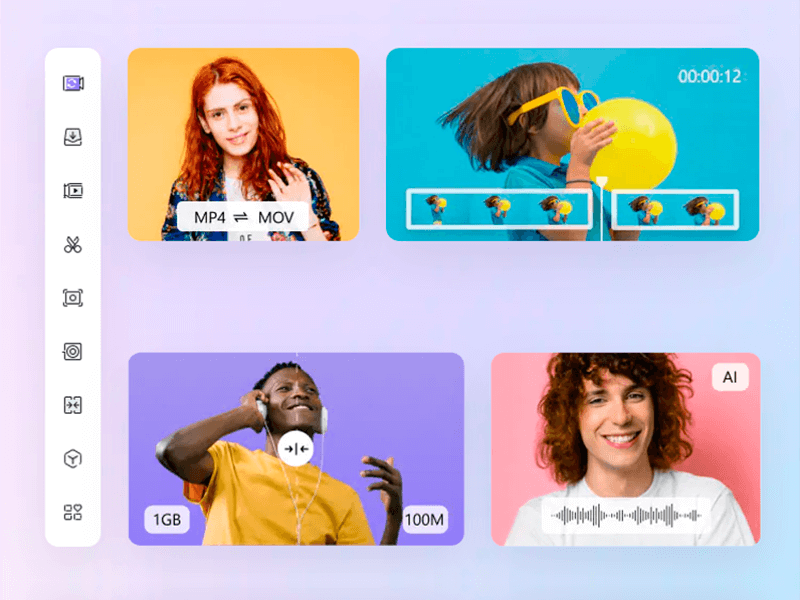

[ ... ]Cómo reducir el tamańo de los videos

07/03/2023El “tamaño” de un video se refiere al tamaño del archivo de video, que es determinado por la resolución, la tasa de bits y la duración del video. Un video de mayor resolución, tasa de bits más alta y mayor duración tendrá un tamaño de archivo más grande. Reducir el tamaño de los videos puede ser necesario en diversas situaciones, por ejemplo: Para ahorrar espacio de almacenamiento: los videos de alta calidad pueden ocupar una gran cantidad de espacio en el disco duro o en el dispositivo de almacenamiento, y reducir su tamaño puede ser útil para ahorrar espacio. Para reducir el tiempo de carga y descarga: los vídeos de gran tamaño pueden tardar mucho tiempo en cargarse y descargarse, lo que puede ser un problema para la transmisión de video en línea o para compartir videos a través de Internet. Para mejorar la compatibilidad: algunos dispositivos o plataformas pueden no ser compatibles con ciertas resoluciones o formatos de video, y reducir el tamaño del video puede ayudar a garantizar la compatibilidad. Existen varias formas de reducir el tamaño de los videos, como reducir la resolución, la tasa de bits, la duración del video, o utilizar un software para comprimir videos. Es importante tener en cuenta que reducir el tamaño de los videos también puede afectar la calidad del video, por lo que es necesario encontrar un equilibrio entre el tamaño del archivo y la calidad del video que se desea obtener. Problemas al reducir el tamaño de los videos Reducir el tamaño del video puede hacerlo perder calidad. Si se reduce la resolución, se reduce la cantidad de píxeles que componen la imagen del video, lo que puede hacer que el video se vea borroso o pixelado. Además, si se reduce demasiado la tasa de bits del video, que es la cantidad de datos utilizados para representar cada segundo de video, se puede producir una pérdida de calidad significativa, ya que se están eliminando datos importantes del video. Para saber hasta qué punto es óptimo reducir el tamaño del video, es necesario considerar varios factores, como el propósito del video, la calidad original del video, la resolución deseada, el formato del video y el tamaño final deseado. Es importante encontrar un equilibrio entre el tamaño del archivo y la calidad del video que se desea obtener. Una forma de determinar el nivel de compresión óptimo es probar diferentes configuraciones y visualizar el resultado final para asegurarse de que la calidad del video no se vea comprometida. Comprimir video sin perder calidad La mejor manera de reducir el tamaño de un video sin perder calidad es hacerlo con un software de conversión de ca.idad, como es el caso de UniConverter, el cual desarrollado por Wondershare permite comprimir más de 1000 formatos de audio y video sin pérdida de calidad, Los formatos admitidos incluyen MP4, MOV, AVI, MKV, MP3, WAV, FLAC, entre otros. El programa ofrece una variedad de herramientas para convertir, editar y comprimir archivos de audio y video, así como para grabar discos, transferir archivos y descargar videos en línea. Una de las características principales de UniConverter es su capacidad para comprimir archivos de audio y video sin pérdida de calidad. Esto significa que los archivos se pueden comprimir a tamaños más pequeños sin afectar la calidad del video o del audio. Esta característica es especialmente útil para aquellos que desean compartir archivos de video y audio en línea, ya que los archivos más pequeños son más fáciles y rápidos de cargar y descargar. UniConverter tiene una interfaz de usuario fácil de usar que hace que el proceso de conversión de vídeo y audio sea fácil y rápido. Los usuarios pueden arrastrar y soltar archivos en la interfaz o seleccionarlos manualmente. Además, el programa ofrece opciones avanzadas de edición de video y audio, incluyendo recorte, recorte, efectos, subtítulos y más. A continuación te presentamos una guía paso a paso sobre cómo usar UniConverter para reducir el tamaño de un video: Paso 1: Descarga e instala UniConverter Visita el sitio web oficial de UniConverter y descarga la versión adecuada para tu sistema operativo. Sigue las instrucciones para instalar el software en tu computadora. Paso 2: Abre UniConverter y carga el video que deseas comprimir Haz clic en el botón "Agregar archivos" en la interfaz principal de UniConverter y selecciona el video que deseas comprimir. También puedes arrastrar y soltar el archivo en la interfaz. Paso 3: Selecciona la configuración de compresión Haz clic en el menú desplegable "Configuración de salida" y selecciona el formato de salida deseado para tu archivo de video. También puedes hacer clic en el botón "Configuración" para ajustar la resolución, la tasa de bits y otros ajustes de compresión. Paso 4: Comprime el video Haz clic en el botón "Convertir" en la parte inferior derecha de la interfaz de UniConverter para iniciar el proceso de compresión. Dependiendo del tamaño del archivo original, esto puede tardar algunos minutos. Paso 5: Guarda el archivo comprimido Una vez que se complete el proceso de compresión, haz clic en el botón "Abrir carpeta" para acceder al archivo comprimido. Guárdalo en la ubicación deseada en tu computadora. ¡Eso es todo! Ahora has reducido el tamaño de tu archivo de video utilizando UniConverter. Vale la pena mencionar que, a medida que ajustas la configuración de compresión para reducir el tamaño del archivo, debes cerciorarte que el video no pierda información, si bien el software lo hace por ti, no está de más tener las precauciones necesarias. Asegúrate de ajustar cuidadosamente la configuración para encontrar el equilibrio adecuado entre el tamaño del archivo y la calidad del video que deseas lograr. En resumen, UniConverter es una herramienta completa y versátil que ofrece una amplia gama de características y herramientas para la conversión, compresión, edición y transferencia de archivos de vídeo y audio. Con soporte para más de 1000 formatos, herramientas de edición de video avanzadas y una interfaz fácil de usar, UniConverter es una excelente opción para aquellos que necesitan convertir o comprimir archivos de video y audio.

[ ... ]Tips para escoger un servidor adecuado

02/02/2023Si queremos asegurarnos en nuestra empresa una completa independencia y confidencialidad de los datos, alto rendimiento de procesamiento y máxima protección contra accesos no autorizados, los servidores físicos están considerados los más potentes, eficaces y fiables. Sin embargo, el precio de un servidor físico es más alto que el de un servidor virtual, por lo que los servidores reacondicionados se han convertido, ya, en la mejor opción para muchas empresas que quieren disfrutar de todas las ventajas de un servidor propio, seguro y sin restricciones, acotando su gasto. De hecho, actualmente, existen servicios especializados que ofrecen ofertas en servidores reacondicionados que permiten comprar servidores refurbished baratos y al mejor precio. Aún y así, es importante recordar, que la compra de hardware informático nuevo o reacondicionado, requiere atención, igual que la selección de un buen proveedor, pues será su especialización, servicio y garantía lo que marcará la diferencia, en este caso, entre una buena o mala experiencia en la compra de un servidor seminuevo o de segunda mano. Prestada, pues, la atención necesaria a esta elección de proveedor, veamos a continuación algunos tips útiles que nos podrán ayudar a elegir el servidor adecuado para una empresa. Aplicación y uso Si hemos decidido comprar un servidor, es evidente que hemos detectado la necesidad y tenemos claro para qué lo vamos a emplear. Y esto es importante porque en función del uso que vayamos a hacer, alojamiento web, correo, almacenamiento de información, acceso remoto, compartición de recursos... podremos elegir servidores con características particulares que se adaptaran mejor a nuestros requerimientos. Por ejemplo, si vamos a almacenar simplemente archivos de texto, hojas de cálculo y poco más un servidor con un procesador y almacenamiento ajustado será suficiente, pero si se prevé un uso intensivo de las aplicaciones que ejecutan esos archivos por parte de un número alto de personas conectadas, el procesador deberá ser más potente, ser generoso en la configuración de memoria RAM y probablemente, necesitemos, también, mayor espacio en disco. Capacidad y carga de trabajo Para elegir bien un servidor, deberemos determinar, también, el volumen medio de usuarios que van a tener acceso para evitar que la máquina se colapse o ralentice. Esta previsión, más un ajuste a la demanda futura de acuerdo a la progresión de crecimiento estimado para nuestro negocio, nos ayudará a determinar que CPU de servidor es la adecuada y cuánto almacenamiento es necesario. Otra posibilidad es optar por un servidor adecuado a nuestras necesidades actuales, pero que tenga suficiente escalabilidad para ser ampliado, según estas cambien. Facilidad de uso Esta es otra de las claves para elegir un servidor privado para nuestra empresa. Evidentemente, nuestro proveedor va a ser quien muy probablemente se ocupe de la configuración inicial de nuestro nuevo servidor reacondicionado, pero nosotros somos los que lo vamos a utilizarlo a diario, por lo que deberemos fijarnos que la interfaz sea intuitiva para poder administrar el servidor fácilmente. Esta interfaz vendrá determinado por el software y sistema operativo que hayamos elegido, los cuales, no hace falta decir, deben adecuarse al uso que vamos a hacer de la máquina. Fabricantes y recambios Exige a tu proveedor la garantía que te asegure que antes de ponerlo de nuevo a la venta, tu servidor reacondicionado ha sido examinado minuciosamente, probado y liberado de todo tipo de fallos y está, por tanto, listo para usarse como si fuera nuevo. Además, optar por servidores reacondicionados de los principales fabricantes de servidores DELL, Lenovo o HPE, por ejemplo, es, también, un plus de garantía en cuanto a disponibilidad de componentes necesarios para futuras actuaciones en el servidor, tanto sea para ampliarlo, mejorarlo o solucionar cualquier eventual problema. También es una cuestión de espacio... físico Los dos tipos de servidores básicos para pymes son los servidores de torre, que tienen un aspecto y tamaño muy similar al de una torre CPU convencional, y los servidores rack, que permiten ser apilados en armarios. Así que, si nuestra intención es ampliar en el futuro el número de servidores en la empresa, el espacio que necesitaremos con los servidores rack será mucho más pequeño, aunque, por contra, su mantenimiento se complica algo más, pues estos servidores se conectan uno encima del otro, limitando la maniobrabilidad del técnico y, limitando, otros aspectos, como la circulación de la ventilación. Atención al cliente y soporte técnico Asegúrate, también, que vas a comprar un servidor seminuevo o de segunda mano en una empresa que pueda ofrecerte soporte técnico y capacidad operativa para resolver cualquier problema in situ o virtualmente, si la incidencia así lo permite Un servidor caído no permite el acceso, impide el trabajo y afecta la productividad. Por lo que poder contar con un proveedor de confianza que nos asegure un contacto directo y resolutivo, es de vital importancia.

[ ... ]żCuáles son las ventajas de una VPN para iPhone?

01/11/2022Los usos que le damos a los teléfonos inteligentes siguen en aumento cada día. Mientras antes eran una herramienta comunicativa más, hoy en día se han vuelto en parte indispensable de nuestra rutina y del éxito de nuestras tareas operativas. Esto, por supuesto, trae un sinfín de ventajas para los usuarios. Por ejemplo, cada vez es más frecuentes que las personas elijan ver partidos de fútbol o eventos deportivos en sus teléfonos. Esto puede observarse tanto en el transporte público como en salas de espera, bares e incluso oficinas. Si hace unas décadas alguien nos hubiera dicho eso, hubiéramos pensado que se trataba de un delirio futurista, ¿no crees? Lo cierto es que la omnipresencia de los teléfonos inteligentes es tal que además de pensar en las ventajas que tiene para ofrecernos, también debemos detenernos a repasar las nuevas obligaciones y desafíos que aportan. El más importante de ellos en la actualidad es el de la seguridad en línea: ¿cómo protegernos de los constantes ataques informáticos y sus múltiples actualizaciones? Una VPN puede ser la gran solución. ¿Qué es una VPN? ¿Cómo funciona? ¿Cómo se instala en un iPhone? Esas son algunas de las preguntas que iremos respondiendo a lo largo de este artículo, pero podemos empezar con un pequeño spoiler: instalar una VPN para iPhone cambiará drásticamente la manera de navegar por la web mediante tu teléfono móvil. A continuación, te enterarás los motivos de esta afirmación. Foto de Stefan Coders en Pexels ¿Qué es una VPN? Para comenzar, es importante comprender a ciencia cierta qué es una VPN. En pocas palabras, se trata de un software que permite a las personas cambiar su dirección IP por la de un servidor VPN ubicado en otra región. Esto, a su vez, genera que todos los datos generados durante nuestra navegación se encuentren cifrados y encriptados. A partir de ese momento, nuestro tráfico web se mueve mediante una suerte de túnel digital privado que conecta a ambos extremos, convirtiéndonos en prácticamente imposibles de rastrear por terceros no deseados: geolocalizadores, empresas de marketing, censura estatal o privada, entre otros problemas actuales de internet en 2022. Así como la tecnología para desarrollar apps se actualiza, también lo hacen los programas informáticos encargados de nuestra seguridad. Las VPN son el claro ejemplo de este fenómeno, desarrollando una tecnología capaz de romper cualquier tipo de bloqueo en base a la localización real de los usuarios, así como también protegiéndonos de los ataques en línea. ¿Cómo funciona una VPN? Instalar una VPN en nuestro iPhone es tan sencillo como descargar cualquier aplicación en nuestro móvil. En pocos minutos, ya tendremos todo listo para que el software nos brinde distintos servidores de acuerdo a la ubicación elegida por nosotros y conectarnos de forma inmediata a ellos. Una vez que nos hemos conectado, podremos disfrutar de internet como si estuviéramos en esa región. Este uso se conoce especialmente para ver contenido no disponible en nuestro país de origen, como suele pasar con las mejores series de Netflix o cualquier otra plataforma de streaming. Lo mismo sucede con los videos de Youtube, los cuales pueden estar restringidos para nuestra ubicación. Ahora bien, al cambiar nuestra ubicación, y por consecuencia nuestra dirección IP, lograremos engañar distintos controles y registros, volviéndonos prácticamente invisibles. Esto se traduce en un gran avance en cuestión de privacidad y anonimato. Muchas VPN, incluso, cuentan con una política de cero registros, lo cual extrema al máximo el cuidado por la identidad de los usuarios. A continuación, nos extenderemos más en las ventajas de contar con una VPN para iPhone. Toma nota y haz la prueba. ¿Cuáles son las ventajas de tener una VPN en nuestro iPhone? 1) Más seguridad: tal y como hemos señalado a lo largo de este artículo, contar con una VPN es sinónimo de mayor seguridad. Los hackers y atacantes en línea no podrán observar nuestra actividad, algo que se traduce en mucha más tranquilidad a la hora de navegar la web. Esto, además, cobra especial importancia, cuando nos conectamos a una red pública o Wifi gratuito. Espacios como bares, bibliotecas e incluso aeropuertos son esenciales cuando nos encontramos de viaje o sin datos móviles en nuestro teléfono. La necesidad de conectarse a estas redes va en aumento, entonces los atacantes en línea suelen aprovecharse de los bajos protocolos de seguridad para atacar a los dispositivos y usuarios conectados. Una VPN, entonces, permite cambiar nuestra dirección IP y desaparecer del radar de estas posibles amenazas. Incluso, puede redundar en una mejora de la velocidad, ya que estas redes suelen ser lentas y una VPN de calidad puede conectarnos con un servidor mucho mejor calificado. 2) Privacidad y anonimato: de la mano con el punto anterior, las VPN son la herramienta favorita de aquellos que quieren recuperar algo del espíritu perdido de internet con el paso del tiempo. Lamentablemente, la web es un espacio con mayores controles y registros, borrando lo que antes podía pensarse como privacidad o anonimato. Una VPN logra volver a los comienzos, en donde cada paso que dábamos en línea no se encontraba repleto de registros de terceros. Así, también se evitan propagandas basadas en nuestros usos de internet, búsquedas o consumos, lo que también deriva en menos publicidades engañosas que pueden tener virus y malware detrás de sí. No es casualidad que las VPN se conozcan también por ser los programas ideales para borrar nuestras huellas digitales en la web. Como si se tratara de un detective experto, cada paso que damos tendrá el cuidado y control necesario para no poder ser captado por los demás. 3) Mayor libertad de expresión y contenido: así como la web es un lugar con cada vez más controles, también se ha convertido en un área cargada de bloqueos. Además de los ya mencionados bloqueos por localización del usuario, los cuales son frecuentes en las páginas de streaming y estrenos de producciones, debemos arreglar otros casos importantes. Uno de ellos es el control que muchos gobiernos autoritarios y empresas privadas hacen de la información. Las poblaciones de determinados países no pueden acceder a internet de forma libre, por lo que una VPN se convierte en un arma clave para garantizar el derecho al conocimiento y educación. Lo mismo sucede a la hora de expresarse: muchas redes sociales o foros no son accesibles para personas que se conectan desde regiones puntuales. Al utilizar una VPN, es posible burlar esta censura y expandir el conocimiento, la información y el intercambio de ideas. No por nada en muchos de estos países, las VPN se encuentran prohibidas o restringidas. 4) Ahorro de dinero: por último, contar con una VPN en nuestro iPhone nos puede permitir ahorrar dinero en el corto y largo plazo. Al cambiar la dirección IP, podremos evitar la cada vez más frecuente discriminación de precios que realizan las empresas. Un mismo producto o servicio puede variar su valor de acuerdo a nuestro país de origen, por lo que conectarnos a una VPN ayudará a encontrar la mejor oferta posible y no pagar de más. Este punto es importante para contratar servicios digitales o cursos de formación.

[ ... ]żQué son los servidores virtuales privados y por qué son tan seguros?

04/07/2022La digitalización es, a día de hoy, parte destacada e ineludible de cualquier buena política empresarial y la virtualización de procesos y recursos, un elemento notorio de la estrategia tanto de pymes como de grandes compañías que han encontrado en soluciones como los servidores virtuales, una nueva forma de trabajar más efectiva, práctica y segura. ¿Qué es un servidor privado virtual o VPS? Un servidor virtual privado o VPS (en inglés, virtual private server) es una solución de alojamiento específica para virtualización que se configura para que su potencia de procesamiento pueda ser compartida simultáneamente por diversos usuarios en un entorno estable y personalizable y de manera totalmente independiente. Los VPS ofrecen espacios conectados a internet permanentemente, en los que los clientes pueden alojar webs, tiendas virtuales, cuentas de correo, aplicaciones o procesos en la red segura, ... sin necesidad de modificar, ampliar o invertir en nuevos equipos. A diferencia de un hosting compartido, los VPS ofrecen a cada cuenta el control de sus “partición”, incluyendo la automatización de tareas rutinarias, y la libre elección de los recursos virtualizados, incluido el sistema operativo, programas o herramientas específicas que quedan alojadas en estos servidores, listas para ser utilizadas en exclusiva por el cliente que las ha solicitado. ¿Para qué sirve un VPS? Un servidor privado virtual está pensado para cubrir las necesidades de proyectos que requieran capacidades de procesamiento más o menos altas, necesarias para poder instalar o ejecutar aplicaciones a nivel de servidor, sin que el cliente se vea obligado a invertir en la adecuación de sus equipos. En este tipo de servidores virtuales privados, cada cliente dispone de un número determinado de CPUs, memoria RAM, espacio en disco y la asignación de una, o varias, dirección IP propias (e IPV6) asignadas. Todos estos recursos serán utilizados exclusivamente por éste servidor privado virtual, mejorando, por tanto, el tempo de uso de los recursos, y especialmente, la seguridad. Además, al trabajar con recursos virtualizados, los VPS garantizan un ahorro en costos de hardware físico, reparaciones, renovaciones, … además de en otros gastos como el consumo eléctrico. Una de las características que hacen de un VPS la mejor elección para los IT Managers es la escalabilidad. Poder comenzar el proyecto con unos recursos iniciales e ir ampliándolos a medida que estos vayan creciendo. Gracias a su tecnología, los servidores privados virtuales, también, mejoran la seguridad en el almacenamiento de información confidencial y sensible y están diseñados para facilitar una mejor gestión y privacidad en operaciones como, por ejemplo, las transacciones online. Estas características convierten actualmente a los VPS en un recurso adecuado para gran cantidad de usos, siendo algunos de los más destacados: E-commerce: mejor rendimiento, mayor seguridad, mejora experiencia, usuario final, alto rendimiento. Alojamiento web: más espacio, transferencia de datos ilimitados, menor tiempo de carga, mayor número de dominios, mayor privacidad, mayor capacidad de gestión de volúmenes de tráfico grande. Educación y Formación: mayor número de usuarios, mayor velocidad en el intercambio de archivos P2P, mejor seguridad. Servidores para juegos: conexión superior, número ilimitado de jugadores, mayores recursos y mayor rendimiento. Banco de pruebas: más libertad, entornos de pruebas independientes y más confiables. ¿Cómo de seguro es un servidor virtual? ¿Por qué usar VPS? En comparación con el hosting compartido, un servidor virtual nos ofrece niveles mucho más altos de seguridad - además de capacidad y velocidad - y nos garantiza mayor privacidad al bloquear nuestros contenidos frente al resto de cuentas que comparten con nosotros el servidor. Los VPS no comparten el ancho de banda, ni tampoco las direcciones IP, reduciéndose, por tanto, los riesgos de seguridad o filtración de datos, entre otros. Además, al no utilizar recursos propios, ni instalar programas, aplicaciones o librerías en nuestros equipos, minimizamos las oportunidades de ser atacados. De hecho, un servidor virtual funciona tal cual tuviéramos otro ordenador a nuestra disposición, con capacidades y una conexión a Internet infinitamente más potente y barreras que previenen la entrada de malware en nuestros ordenadores particulares (siempre y cuando, claro está, no instalemos software sospechoso en el VPS y el que utilicemos se mantenga actualizado). Igualmente, los servidores virtuales más avanzados nos ofrecen pluses relevantes en materia de seguridad como Infraestructuras certificadas; la encriptación de datos con certificado SSL o la protección de Denegación de Servicio (DDoS) que incrementan la seguridad de nuestros datos y previenen los ataques externos que pueden bloquear, por ejemplo. la disponibilidad de nuestra página web. También son habituales en este tipo de servidores virtuales, los servicios de copias de seguridad con encriptación y almacenamiento de datos en un centro de datos separado físicamente y que se recomienda sea diferente al que se aloje nuestro VPS. ¿Cuáles son las principales ventajas de los servidores virtuales? Un servidor privado virtual nos permite ejecutar software que es demasiado potente para nuestros equipos con el mismo control y autonomía total que tendríamos si lo estuviéramos haciendo desde un servidor físico propio. Aunque diversas cuentas compartan el mismo VPS, el uso de recursos no interfiere entre ellas. Al no compartir la memoria RAM, ni el almacenamiento, los procesos son considerablemente más rápidos y seguros. Cada usuario dispone de un entorno totalmente aislado e independiente en el que, incluso, puede realizar cambios en la configuración del servidor para adaptarlo específicamente a cada necesidad. Finalmente, destacar, también, que una de las características que hacen de un VPS la mejor elección para los IT Managers es su escalabilidad, ya que te permite comenzar el proyecto con unos recursos iniciales e ir ampliándolos a medida que nuestras necesidades vayan creciendo.

[ ... ]Las apps de videollamadas escuchan cuando el micrófono está apagado, según un estudio

25/04/2022Un grupo de investigadores de la Universidad de Wisconsin-Madison (Estados Unidos) ha determinado que las aplicaciones de videoconferencia pueden seguir accediendo a los datos de audio aunque el usuario haya desactivado el micrófono.Para demostrarlo han estudiado las aplicaciones más populares de videoconferencia y han analizado el comportamiento del botón de silencio hasta determinar que todas las aplicaciones que probaron tanto si el micrófono estaba abierto como cerrado, ocasionalmente recopilaban datos sin procesar y los entregaban a los servidores de sus servicios. En su investigación han trabajado con herramientas de análisis binario para ver cómo el audio se trasladaba desde la aplicación hasta los controladores de audio de los ordenadores y, a continuación, a la red. El equipo de investigadores han creado, además, a través de modelos de aprendizaje automático ('machin e-learning') un clasificador de actividades cotidianas que con un 82% de precisión, ha determinado que actividades estaban haciendo los usuarios mientras sus micros estaban, teóricamente, silenciados. En relación con ello, los autores de este trabajo recuerdan que más allá de silenciar el micrófono, este se puede apagar a través del menú de Configuración, una opción menos accesible pero más segura para restringir el acceso a información confidencial y datos sensibles. Todas las conclusiones de este estudio se presentarán el próximo mes de julio en el marco del Simposio de Tecnologías de Mejora de la Privacidad.

[ ... ]El navegador Island para empresas alcanza un valor de 1,3 mil millones de dólares

06/04/2022Pocas semanas después de su lanzamiento, Island, el navegador web dirigido a las empresas y centrado en la seguridad ya ha alcanzado una valoración de 1,3 mil millones de dólares. Island browser está basado en chromium y ha sido desarrollado por dos ex ejecutivos de Symantec, que buscaban una opción ajustada a las necesidades de seguridad de las empresas y no de los usuarios convencionales. Es así, que el nuevo navegador, además de limitar los complementos que a menudo muchos instalan en los ordenadores y que en ocasiones provocan importantes brechas de seguridad, incorporan herramientas concretas para impedir este tipo de actuaciones, proteger las aplicaciones SaaS, identificar incidencias y evitar robo de datos. Según el nivel de seguridad que requiera cada compañía, Island Browser permite, por ejemplo, descargar o no contenido, inutilizar o habilitar la opción copiar y pegar o negar el acceso a determinados dominios, ente otras opciones. Desde Island, insisten, además, que su proyecto está basado en la utilidad y no en el consumidor, por lo que a nivel de caracterización de Island browser ofrece lo mínimo.

[ ... ]żQué es la publicidad programática y qué plataforma usar?

07/02/2022Para las marcas, en un mundo en el que recibimos impactos publicitarios constantemente, poder personalizar este tipo de comunicación de acuerdo a los intereses de la persona que está viendo ese anuncio es una de las mejores bazas para el éxito de su estrategia comercial. Internet a diferencia de la publicidad offline, nos ofrece la posibilidad de poder hacer esto, y mejor aún, pagar solo en función de los impactos que tienen éxito. Estamos hablando de la publicidad programática, una nueva forma de alcanzar a la audiencia en el entorno digital. ¿Publicidad programática que es? La publicidad programática o programmatic advertising es un modelo de publicidad basado en la compra automatizada de espacios de audiencias en Internet, también llamados “inventarios”, en los que las marcas lanzan sus anuncios, llegando directamente a sus potenciales clientes. Es decir, al contratar publicidad programática lo que estamos haciendo es asegurar un público objetivo al que mostrarle un anuncio concreto y relevante, de acuerdo a sus gustos e intereses. La publicidad programática aumenta las posibilidades de éxito de la publicidad, ya que impacta con mayor precisión en la audiencia que busca cada anunciante. ¿Cómo funciona la publicidad programática? La publicidad programática para hacer “match” entre la empresa y el potencial cliente, utiliza el sistema de algoritmos DSP (Demand Side Platform) basados en el Big Data que busca las coincidencias entre el perfil de público que quiere el anunciante y los millones de espacios publicitarios disponibles en internet en los que mostrarles una publicidad concreta. Gracias al Big Data, la publicidad programática permite llevar los anuncios hasta espacios publicitarios determinados en distintos soportes y páginas webs, donde se mostraran a targets concretos, los cuales habrán sido elegidos, además de por su perfil, por su comportamiento digital que los define como afines al producto o servicio que se está anunciando- forma de uso de internet, tipos de compras online, cookies, etc.-. La publicación de estos anuncios es automática con base a los criterios elegidos por el anunciante en la plataforma de compra de publicidad programática, donde habrá definido su público objetivo. ¿Cómo funciona la compra programática de publicidad? La compra de publicidad programática se realiza a través de subastas en tiempo real, en la que según los criterios apuntados por el comprador se le ofrecen espacios concretos donde poner su anuncio. El sistema de pujas está automatizado y se gestiona a través de la plataforma de compra de publicidad programática que haya elegido el anunciante. Estas plataformas, de acuerdo con los parámetros de perfil de público, precio, valor o cualquier otro fijado por el comprador, presentan la oferta, hasta hacerse con el mejor espacio para cada anunciante. Comprado el espacio, la visualización del anuncio es automática en el sitio, favoreciendo con ello un elevado rendimiento/coste, ya que el anuncio se lanza directamente a los consumidores a los que se quiere llegar, en el momento en el que más impacto se puede lograr. ¿Qué plataforma usar para comprar publicidad programática? La compra de publicidad programática está automatizada como ya hemos explicado y se lleva a cabo a través de plataformas tecnológicas especializadas. En España, por ejemplo, la más importante es ONiAd.com, que cubre la totalidad de posibilidades de compra programática en Internet: publicidad display, Native Ads, Retargeting, vídeo, radio, televisión, Apps, periódicos y demás medios digitales. La función de estas plataformas es localizar el mejor inventario posible para colocar nuestra publicidad de acuerdo con el perfil de usuario que hemos establecido y entre las principales características que deberemos tener en cuenta a la hora de elegir una de estas plataformas es que nos garanticen la cobertura de todo el proceso de publicación del anuncio, es decir, no solo la compra de medios y la colocación del anuncio, sino, también, el seguimiento del rendimiento y la optimización de la campaña – edición de datos - , de acuerdo a los resultados que vayamos obteniendo. Además, es fundamental fijarse que la plataforma ofrezca soluciones para nuestro segmento concreto de actividad, y disponga de acuerdo a ello, de inventarios de espacios relacionados con el público al que queremos alcanzar. Volviendo a ONiAd, por ejemplo, esta plataforma dispone soluciones para Agencias, Empresas, Marcas, Eventos/Ferias y Franquicias, ofreciendo a cada segmento inventarios concretos para crear de forma sencilla campañas de programática avanzada, gracias al asesoramiento de los expertos que ponen a la disposición de los anunciantes a los que ayudan a planificar y administrar sus campañas. Finalmente y no por obvio menos relevante, es recomendable optar por plataformas que nos ofrezcan el máximo de flexibilidad posible en toda la gestión de nuestra campaña, esto es, que nos permitan elegir realmente que presupuesto diario queremos gastar para la subasta por ejemplo o la frecuencia con la que queremos que se muestren nuestros anuncios.

[ ... ]żCómo invertir en Bitcoins sin conocimientos ni tiempo?

19/01/2022Invertir en Bitcoins sin conocimientos previos ni tiempo es algo al alcance de pequeños y medianos inversores. Más allá que siempre son recomendables unas mínimas bases para adentrarse en este mundo, las soluciones que ofrecen hoy día las plataformas de trading nos permiten invertir y liberarnos de la preocupación de no tener experiencia comercial ni manejar los entresijos de la compra y venda de criptomonedas, un valor en alza que no deja de crecer. ¿Cómo invertir en Bitcoin de manera segura y rentable? La única forma de invertir en Bitcoins de manera segura y rentable es, además de hacerlo a través de plataformas legales y de contrastada solvencia, operar conociendo bien el mercado. Esto último, sin embargo, no es sencillo y, además, requiere de bastante tiempo para analizar la situación, poder seguir con atención los movimientos del mercado, y adelantarse a las posibles fluctuaciones del valor del Bitcoin. Aún y así, una de las grandes ventajas de esta criptodivisa es que es un valor en el que todo el mundo puede invertir, independientemente de nuestros conocimientos previos. Y esto es de esta manera, porque al ser el Bitcoin la criptomoneda más popular y asentada, se han desarrollado plataformas en torno a ella, diseñadas para realizar la tarea de análisis del mercado e inversión por los usuarios. Su funcionamiento es fácil y ágil y plataformas como btc profit, una de las más populares entre los inversores, es un buen ejemplo de su funcionamiento. El usuario únicamente debe registrarse, validar su identidad e indicar su perfil de riego para que la herramienta se ponga a trabajar. Para ello utiliza un software de negociación automática que se encargará de encontrar las transacciones más adecuadas para ese usuario, analizando el mercado a través de un algoritmo propio y gestionando las negociaciones en nombre del inversor. El usuario pues, únicamente deberá esperar los resultados. ¿Es rentable invertir en Bitcoins? El Bitcoin logró cerrar 2021 con un retorno de 60%, el doble que el de los activos tradicionales, según bolsamania.com y ha sido el activo con mejor resultado, con rendimientos superiores a los de oro o el petróleo, según el informe de CoinGecko, la mayor fuente independiente del mundo de datos fiables sobre criptomonedas. Muchos inversores consideran el Bitcoin como una nueva forma de almacenar valor ante escenarios inciertos. todo apunta a que seguirá representado un refugio de valor, al igual que el oro, ante la inflación y devaluación del dinero fiduciario- fiat. Además, según el modelo matemático S2F, que hasta ahora ha conseguido pronosticar con exactitud todos los movimientos de esta criptomoneda, la cotización del Bitcoin alcanzará los 288.000$ en el actual cicló de crecimiento, rozando el millón de dólares en 2024, reafirmándose así, los pronósticos hechos por importantes analistas como los propios de JP Morgan. Aún y así, no hay ciencia cierta en estas previsiones y el mejor consejo que cualquiera puede seguir al invertir en Bitcoins es ser prudente, no invertir por encima de las posibilidades de uno, ser paciente y asumir que como cualquier inversión, los Bitcoins no están libres de riesgo. ¿Qué influye en el precio del Bitcoin? El Bitcoin es un sistema monetario descentralizado en el que ningún banco (autoridad) central emite este activo. Por tanto, su valor viene determinado por la oferta y la demanda, al estilo de cualquier materia prima y de una manera u otra, todos los que intervienen en su mercado influyen en su valor final. El valor del bitcoin ha ido cambiando a lo largo del tiempo y a grosso modo, podemos decir que esta fluctuación ha ido siempre y lo sigue yendo, de mano de la confianza de sus usuarios, de su utilidad y su popularidad. Y estos es así porque circunstancias como el incremento de la reputación o popularidad de las criptomonedas, las restricciones o aprobaciones gubernamentales entrono a estas divisas, el posicionamiento de determinados agentes del mercado respecto a estas monedas,… provoca que la demanda del Bitcoin se incremente o baje y con ello su precio y lo que cada uno de los inversores está dispuesto a pagar, balanceando con ello su valor al alza o a la baja según el momento. ¿Cuánto es lo mínimo para invertir en Bitcoin? No existe un mínimo establecido para invertir en Bitcoins más allá del Satoshi, o lo que es lo mismo, la mínima representación de esta criptodivisa. Ahora bien, la mayoría de plataformas de trading si exigen un importe de partida para poder empezar a operar a través de ellas. Cotización Bitcoin hoy Es posible seguir la cotización del Bitcoin a tiempo real a través de páginas especializadas que recogen Información de este valor y sus precios analizados por expertos. Lo que hay que tener en cuenta, es que al no existir una única plataforma en la que comercializar e invertir no existe un precio mundial o único para el Bitcoin, aunque en general, los precios disponibles en la mayoría de ecosistemas tienden a equipararse.

[ ... ]Los 4 juegos de mesa más populares de todos los tiempos

24/11/2021Los juegos de mesa son un clásico de la diversión. No son un juguete en sí, pero sí que han sido ideados para jugar y divertirse, y esto los ha convertido, a lo largo de los tiempos, en un perfecto recurso de esparcimiento ideal para jugadores de todas las edades y gustos. A día de hoy, los juegos de mesa viven una etapa dulce, favorecida, en parte, por las restricciones que nos obligaron a pasar semanas en casa y que propiciaron que muchos de estos juegos salieran del fondo del armario y no hayan vuelto allí, más. ¿Cuáles son los mejores juegos de mesa? No hay una única respuesta posible a esta pregunta, igual que no la hay para elegir los mejores juegos online. Todo depende de la edad, los gustos y las expectativas de cada jugador Aún y así, es cierto que hay juegos de mesa que no suelen fallar y que por su aceptación y popularidad forman parte del ranking de los mejores juegos de mesa de la historia. Nos referimos, por ejemplo, al Trivial en la categoría de juegos de preguntas, al Risk, en la de juegos de estrategia, al Scrabble en cuanto a juegos de palabras se refiere o el virus, toda una revelación de estos últimos años, en la categoría de juegos de cartas. ¿Cómo se juega al Trivial? El Trivial es uno de los juegos de tablero con más unidades vendidas en todo el mundo desde su lanzamiento en el año 1982. Su objetivo es contestar correctamente preguntas sobre temas de diferentes categorías y conseguir sumar el máximo número posible de aciertos para ganar. El jugador que antes llega al centro del tablero es el primero en poder responder una pregunta final, que de acertar, le otorgará el triunfo absoluto. ¿Cómo ganar al Trivial? Usa la lógica del descarte para contestar las preguntas que no sepas. Según los expertos en este juego, más de la mitad de las preguntas del Trivial son válidas para utilizar este tip. ¿Cómo se juega al juego Scrabble? El Scrabble se lanzó por primera vez al mercado en 1948, a remolque del éxito de los crucigramas y hoy día es uno de los juegos más populares del mundo, tanto, que incluso cuenta con tres campeonatos mundiales, en inglés, francés y castellano. El juego consiste en formar palabras sobre un tablero de juego, combinando letras recibidas al azar. Cada una de estas letras tiene un valor determinado –según su dificultad para incluirlas en una palabra– y gana el jugador que más puntos acumula. ¿Trucos para ganar al Scrabble? Existen páginas especializadas como Scrabble Word Finder o Word Unscrambler que nos ayudan a generar palabras válidas para el juego. Para ello debemos introducir nuestras letras y estas herramientas buscan y nos muestran todas las combinaciones posibles. Además, son herramientas ideales para entrenar y probarse a uno mismo, comparando nuestra capacidad de armar palabras con todas las composiciones posibles. ¿Qué es el juego del Risk? El Risk juego de mesa es otro de los clásicos entre los clásicos. Es un juego de estrategia en el que un mínimo de dos ejércitos, es decir de dos jugadores, se enfrentan para conquistar territorios del mapa y eliminar al enemigo. Los dados marcan la victoria o derrota de cada batalla y un jugador gana cuando cumple los objetivos marcados en las cartas que le han tocado al azar. Estrategias para ganar al Risk. Intenta colocar tus ejércitos en tus territorios fronterizos, de este modo, tu zona se fortificará y a tus rivales les costará más vencerte. Es importante, además, evaluar las ventajas y desventajas de cada continente, así podrás prever, posibles movimientos de tus enemigos. ¿Qué es el juego Virus? Podríamos decir, que el Virus es el juego de cartas más contagioso o al menos esto se deduce de su tremendo éxito. El Virus es un juego rápido y ágil que permite que jugadores de diferentes edades se diviertan por igual robando órganos e infectando a sus enemigos para lograr conseguir antes que nadie cuatro órganos sanos que le hagan ganar. Trucos para ganar al Virus. No hay mejor estrategia para ganar este juego que priorizar el uso de los virus contra los órganos que tienen cura, pues si tu contrincante logra asociar dos remedios a uno de sus órganos, este quedará inmunizado y no podrás atacar a ese órgano durante el resto de la partida.

[ ... ]żLas criptomonedas tributan?