Las empresas europeas enfrentan pérdidas millonarias por problemas de conectividad

12/06/2023Un estudio de Cradlepoint revela que las empresas europeas podrían estar perdiendo miles de millones de euros a la semana debido a problemas de conectividad. Según el informe State of Connectivity in Europe, realizado en colaboración con Censuswide, el 74% de las empresas experimentan al menos 2 horas de pérdida de conectividad a la semana. Cada hora de inactividad puede tener un valor de 332.600 euros, según Statista. Estos problemas de conectividad también han generado costos operativos adicionales para el 47% de las empresas encuestadas, y el 33% ha perdido oportunidades comerciales debido a estos problemas. Además, el sector educativo se ve afectado, ya que el 80% de los encuestados afirma que la mala conectividad obstaculiza el desarrollo de las habilidades necesarias para prosperar en una economía moderna. El estudio también señala que el 21% de las empresas europeas han perdido talento debido a los problemas de conectividad. Los resultados también concluyen que la mejora de la conectividad es considerada crucial para el 90,5% de las empresas encuestadas, ya que les ayudaría a gestionar mejor los posibles desafíos económicos, sociales y políticos y aumentaría su capacidad de resiliencia ante futuras perturbaciones.

[ ... ]El 93,2% de los espańoles reconocen problemas con el Wifi

07/09/2021Prácticamente la totalidad de usuarios españoles de internet, 93,2% reconocen haber tenido problemas con el Wifi en casa y un 61,3% desconoce las causas de la lentitud o cortes en su conexión. Los datos se extraen de una encuesta realizada por devolo durante es mes de junio en la que también se concluye que para el 98% de la población española, la conexión a internet para el hogar ya resulta imprescindible. Sólo un 1.9% de los encuestados declara que podría vivir sin internet. En la lista de problemas relacionados con el Wifi, los usos más habituales en los que los usuarios dicen quedarse “colgados” son durante la navegación por internet, al realizar videollamadas, videoconferencias y al utilizar plataformas de streaming de vídeo. En cambio, la descarga de archivos, el envío de mail, las redes sociales o la reproducción de música por streaming son los usos menos problemáticos con el Wifi, según los encuestados. La estabilidad de conexión es con el 65% la principal característica que valoran los usuarios que también toman muy en cuenta la velocidad de su fibra o ADSL. Comprueba ahora la calidad y velocidad de tu conexión a Internet

[ ... ]Los problemas oculares se disparan con el teletrabajo

12/06/2021Según datos del INE, antes de la pandemia, en 2019, solo un 4,8% de los trabajadores españoles hacían teletrabajo. A fecha de hoy el 14,7% del total de la población activa de nuestro país ya ha adoptado esta fórmula, según Addecco Group Institute y el 80% de las empresas afirman que contemplan el teletrabajo en sus organizaciones. Esta nueva forma de trabajar, argumentan sus defensores, facilita una mayor productividad, ocasiona menos costes, reduce el absentismo laboral y si uno es organizado permite, incluso, una mayor flexibilidad de horarios y con ello una mejor conciliación de la vida personal y laboral. Ahora bien, como en todo, el teletrabajo también tiene sus “peros” y entre los más importantes destacan la cantidad de horas que pasamos delante de una pantalla. Las horas de trabajo frente al monitor se encadenan con el tiempo de ocio con el ordenador, la tablet, el móvil o la televisión y poco más de un año después de que se iniciara el teletrabajo forzoso, los expertos en salud advierten ya de los efectos de este uso intensivo de las pantallas en nuestra salud ocular, siendo el síndrome del ojo seco la dolencia ocular más habitual. ¿Por qué tengo los ojos secos? Según algunos estudios como el de General Óptica, el tiempo de sobreexposición a las pantallas desde el inicio de la pandemia alcanza en muchos casos hasta 14 horas diarias. Jugar, navegar por la red, disfrutar de una película en streaming,… pero sobre todo teletrabajar, cuando la atención debe ser total, son actividades que nos obligan a fijar la vista en la pantalla, provocando un descenso drástico en nuestro parpadeo – hasta un 70% menos en algunos casos - y con ello una disminución importante del nivel de humedad sobre la superficie del ojo, que deja de hidratarse y limpiarse para convertirse en un ojo seco y molesto. Ojo seco síntomas. ¿Cómo saber si se tiene el ojo seco? Los síntomas de la sequedad ocular suelen manifestarse a la par en los dos ojos y más allá de intentar prevenir el problema, si se manifiestan es importante tenerlos en cuenta desde el inicio, pues pueden derivar en problemas oculares más graves y lesiones en la superficie del ojo. Algunos de los síntomas del ojo seco más habituales son: Picor, ardor o quemazón. Irritación e inflamación de los ojos. Sensación de arenilla en el interior. Visión borrosa. Dificultad para enfocar. Enrojecimiento ocular. Fatiga visual. Mucosidad viscosa en los ojos o su alrededor. Sensibilidad a la luz. ¿Cómo curar los ojos secos? Es probable que algunos tengan dificultades reales para poder disminuir las horas frente a la pantalla por motivos de peso como el teletrabajo. Aún y así, lo que si es posible es cambiar ciertos hábitos y ayudarnos de algunos productos para minimizar los problemas relacionados con los ojos secos y cansados. Esto incluye, una higiene ocular adecuada, humidificar el ambiente de trabajo, hacer pequeños descansos para dejar de fijar la vista en el monitor, forzar el parpadeo y utilizar de forma regular gotas para ojos secos, incluso cuando tengamos la sensación de que están bien. De este modo, si nos las ponemos de forma periódica, las gotas oculares para ojos secos contribuirán a una lubricación constate, y con ello será más fácil prevenir y combatir la irritación, el picor, la fatiga visual y el resto de síntomas propios de la sequedad ocular. Además, al asegurarnos una hidratación de los ojos continuada, se minimizan los riesgos de sufrir lesiones en la córnea derivados, por ejemplo, de rascados agresivos para probar aliviar las molestias, quemazón, ardor y picores en los ojos secos. Todas estas medidas es recomendable completarlas con la visita periódica al oftalmólogo.

[ ... ]Cómo Identificar Recambios de Calidad para tu iPhone

06/03/2024La revolución tecnológica, el boom de Internet y la irrupción de los teléfonos inteligentes o smartphone han llegado para quedarse. No obstante, con cada nueva generación de teléfonos cada vez son más los que apuestan por alargar la vida útil de sus terminales. Algo que ha desembocado en la proliferación de multitud de compañías destinadas a la venta de repuestos o a la reparación de teléfonos móviles. En esta ocasión, nos vamos a centrar en una de las marcas que, debido a sus altos estándares de calidad y a diferentes singularidades dentro de su proceso de fabricación, generan mayor número de problemas a la hora de encontrar repuestos. No hablamos de otra que del gigante estadounidense Apple. Más concretamente, vamos a compartir algunos consejos para identificar recambios de calidad para tu iPhone. Un contexto complicado La actual coyuntura socioeconómica nos ha convertido, y ello no es algo negativo perse, en verdaderos expertos en finanzas. Todos unos gurús de las cuentas especializados en cuadrar economías y en minimizar cualquier tipo de gasto evitable. Y cambiar de smarphone cada poco tiempo no es algo que resulte, precisamente, demasiado inteligente. Cuestión que ha desembocado en un crecimiento exponencial de las reparaciones y en un surtido de componentes a nuestra disposición cada vez más amplio. Algo que podéis comprobar en este enlace con bastante claridad. Tipos de piezas para iPhone Pero, ¿todos los tipos de componentes de iPhone son iguales? La respuesta corta es no. Aunque conviene pararse a analizar unas diferencias que, en la mayoría de los casos proceden, valga la redundancia, de su propia procedencia. - Producto original: se trata de la alternativa más cara de todas. Y, como os podéis imaginar, en esta ocasión nos referimos a productos originales procedentes de la propia Apple. - Piezas desmontadas: se trata de piezas totalmente originales procedentes de terminales desmontados. ¿El motivo? El precio de dichas piezas por separado es superior al valor total del teléfono. Pudiendo ofrecer un precio mucho más ventajoso con respecto al servicio postventa de Apple. Aunque también es cierto que en ocasiones dichos componentes proceden de terminales de segunda mano. - OEM: Aquí hablamos de productos fabricados con materiales de altísima calidad. Siendo elaborados por especialistas en el sector. Su calidad y rendimiento es prácticamente igual al de los componentes originales. Siendo su precio significativamente inferior. - Accesorios reacondicionados: En esta ocasión, hacemos referencia a piezas procedentes de teléfonos en mal estado. El producto es original, pero ha requerido un proceso de reparación para proceder a reincorporarlo al mercado como componente de recambio. - Imitaciones: La principal diferencia entre las piezas OEM y las imitaciones radica en la calidad de los materiales y del propio proceso de fabricación. Muy por debajo en el caso de las imitaciones, pero con un precio también bastante inferior. En definitiva, comprar repuestos baratos para tu iPhone es tremendamente sencillo en la actualidad. No obstante, lo que resulta algo más laborioso es pararse a analizar la procedencia de dichas piezas y si realmente compensa el ahorro o, en el extremo opuesto, la inversión extra que nos aportan los componentes originales.

[ ... ]żCómo puedo ocultar mi IP?

Acceder a Internet implica conectar nuestro ordenador, Smartphone, tablet,… a un servidor de comunicaciones que se encarga de facilitarnos el acceso a la red. Esta conexión conlleva una identificación e intercambio de datos sobre nuestra identidad, dirección IP y actividades en línea que quedan registrados para siempre como rastro de nuestra navegación. ¿Me pueden rastrear por mi IP? Si, es posible rastrear una dirección IP y para los que la privacidad es una prioridad esto es un problema importante pues además de que quedan expuestos en la red, el uso cada vez más intensivo de Internet ha propiciado que este tipo de datos se esté convirtiendo en objeto de interés para los ciberdelincuentes que buscan información personal o confidencial para hacer uso de ella en su beneficio. Para salvaguardarse de todo ello existen diversos métodos para ocultar la IP, asegurar nuestra privacidad online, mejorar nuestra seguridad en la red, y que nadie sepa que páginas visitamos, el tiempo que hemos dedicado a cada conexión o lo que estamos descargando. ¿Cuáles son las ventajas de ocultar mi IP? Más allá de todo lo relacionado con la privacidad y seguridad ya apuntado, esconder la IP ofrece diferentes ventajas para los usuarios en múltiples circunstancias: Hay servicios de ocultación IP que cuando viajamos evitan la geolocalización IP y nos permiten conectarnos a la red igual que si lo estuviéramos haciendo desde nuestro propio país, superando, por ejemplo, cualquier limitación de acceso a la red que pueda existir en el lugar donde nos encontremos. Podremos descargar archivos de forma anónima evitando que el resto de usuarios puedan ver mi ubicación IP. Si nuestra IP no está “a la vista” desaparecen las posibles limitaciones y bloqueos de la red Wifi e incluso de nuestro ISP (proveedor de servicios de Internet). Gracias al sistema de encriptación de datos de los servicios de ocultación IP más avanzados, se minimiza nuestra vulnerabilidad en las conexiones a redes Wifi públicas. Al registrar el sistema una ubicación diferente a la real esto nos puede dar ventajas para comprar en tiendas online con ofertas diferentes según el país o evitar el bloqueo de juegos, mapas, complementos en juegos online que puedan tener restricciones en nuestra ubicación. ¿Cómo puedo ocultar mi IP? La ocultación IP se consigue mediante el uso de servicios y herramientas específicas para esconder la IP y cifrar nuestro tráfico que nos permiten encubrir las verdaderas comunicaciones que realizamos durante nuestra navegación. Más allá de técnicas que se basan en la modificación de protocolos de red y que requieren de ciertas habilidades para llevarlas a cabo, existen diversas tecnologías al alcance de todos los usuarios: VPN o Red Privada Virtual Proxy o Webproxy Tor Wifi pública ¿Cómo ocultar la dirección IP con una VPN? Las VPN son servicios que nos conectan a internet a través de servidores intermedios, en los que nuestra dirección IP original es “suplantada” por la propia dirección IP de ese servidor seguro. Esta ocultación nos asegura que cualquiera que rastree nuestra conexión solo verá la dirección IP y la ubicación del servidor VPN, pero no la nuestra. Además, para salvaguardar nuestra actividad en la red, las VPN utilizan la tunelización y encriptación de datos, cifrando la información que intercambiamos con el servidor VPN, ocultándola e impidiendo que terceros puedan leerla durante su tránsito. La seguridad de las conexiones VPN viene determinada por protocolos VPN propios, basados en diferentes entándares y métodos de encriptación y autentificación, en función de cada desarrollador. El abanico de opciones es amplio y esto nos permite elegir entre opciones, por ejemplo, que priman la velocidad sobre la seguridad, otras que hacen totalmente lo contrario, opciones con mayor o menor grado de confiabilidad,... Las aplicaciones VPN se ejecutan siempre en segundo plano y no entorpecen la navegación. ¿Cómo utilizar un servidor proxy para ocultar la IP? A diferencia de los servicios VPN, los servidores proxy centran su actividad únicamente en esconder la IP, sin ejecutar ningún tipo de ocultación sobre nuestro tráfico en la red o cualquier otro dato que pueda revelar nuestra identidad. Los servidores proxy hacen de intermediarios entre nuestro dispositivo y el servidor de destino a quien le transmiten nuestras peticiones en nuestro nombre. Por tanto nuestra IP quedará oculta y la única que verán será la del proxy. Existen diferentes tipos de servicios proxys, desde los más sencillos que únicamente nos ayudan a esconder la IP a otros con funcionalidades extras como el bloqueo de cookies, scripts, y demás archivos alojados en las webs y que se envían al usuario. Los navegadores o aplicaciones que se basan en el protocolo HTTP ofrecen la función de configuración proxy manual, de manera que podemos indicar la dirección proxyweb y puerto al que nos queremos conectar antes de navegar. De esta manera cualquier actividad que realicemos a través de ese navegador se enrutará siempre hacia el proxy. Alternativamente se puede optar también, por el formato de proxy automático que busca a través de DNS o DHCP la dirección URL desde donde descargar el archivo wpad.dat que se ejecuta y permite la conexión proxy con autenticación automática en nuestro ordenador. ¿Cómo ocultar la IP con Tor? Tor es un software libre desarrollado para garantizar la navegación anónima de los usuarios en la red. Para enmascarar la IP Tor recurre a una red de ordenadores voluntarios o nodos a través de los que redirecciona nuestro tráfico y lo encripta antes de que este llegue a su destino. Como mínimo esta redirección pasa por tres de estos nodos, consiguiendo reencriptaciones repetitivas para que cualquier pista posible sobre nuestra identidad, desaparezca. En este proceso, Tor asigna a nuestra conexión una IP aleatoria y geográficamente diferente a la nuestra para que la localización por parte de terceros sea imposible (si tienes curiosidad por saber cuál te han asignado puedes consultarla a través de nuestra herramienta para saber cuál es mi IP). Este sistema permite diferentes configuraciones en función de si estamos utilizando un firewall, de si nuestro Proveedor de Servicios de Internet ISP está bloqueando las conexiones Tor o si navegamos a través de proxy por ejemplo. ¿Puedo ocultar mi IP con una conexión Wifi pública? La respuesta es sí. Una red Wifi pública también nos puede servir para esconder nuestra dirección IP, aunque si no la tenemos constantemente a nuestra disposición, la ocultación de la IP se limita al tiempo al que tengamos acceso a una red pública. Como este tipo de redes son una conexión compartida por muchas otras personas esto hace imposible que se pueda rastrear a un usuario en particular y tampoco identificarlo en el servidor de destino. Ahora bien, es precisamente este acceso general el que nos hace también más vulnerables. Y es que si bien a través de una conexión a una Wifi pública solventaremos el tema de la ocultación IP, la seguridad nunca será total, pues al tratarse de una red abierta, podremos quedar expuestos a la voluntad de los piratas informáticos y resto de amenazas, incluidos malware y virus. Y si quiero una ocultación puntual, ¿cómo puedo cambiar mi IP? Puede darse el caso, también, que en vez de enmascarar la IP lo único que necesitemos sea cambiar en un momento determinado nuestra dirección IP. Entonces, la solución es tan simple como desconectar el módem de la corriente y reiniciarlo pasados unos minutos. En ese tiempo, si tu dirección IP es dinámica (lo puedes comprobar a través de la pestaña de conexiones de red de tu ordenador), se eliminará y tu proveedor de internet te adjudicará una nueva. Para asegurarte que todo ha ido bien, te recomendamos hacer algo tan simple como anotar la dirección IP antes de apagar el router y comprobarla de nuevo una vez que esté de nuevo en funcionamiento. Otra vía posible para conseguir el mismo resultado si tenemos un Smartphone con plan de datos es convertir a este dispositivo en un punto de acceso inalámbrico al que conectar nuestro ordenador, con lo que nuestra conexión habitual quedará oculta. Las opciones para ocultar la IP o para cambiarla son muchas y ahora que conoces como funciona cada una de ellas podrás decidir cuál te conviene más.

[ ... ]

Adaptadores USB Red

Los adaptadores de red USB son tu mejor opción si necesitas una solución rápida y sencilla para tus problemas de conectividad y no quieres tirar cable hasta el router tu ordenador no dispone de tarjeta de red Wifi integrada o se ha quedado sin espacio para ensamblar una tarjeta de red inalámbrica. Estos adaptadores son muy versátiles y los puedes utilizar, también, en ordenadores portátiles, consolas y Smart TV.

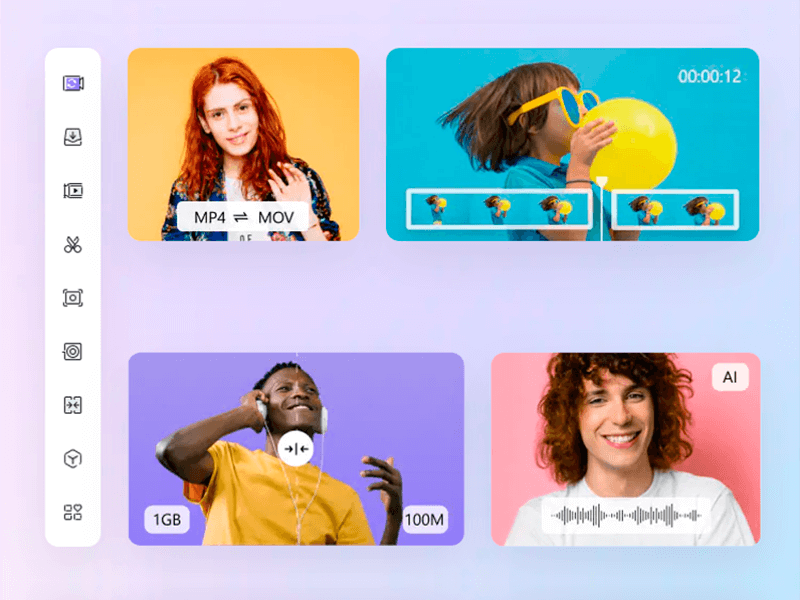

[ ... ]żCómo usar la tecnología IA de generación de imágenes de CapCut Online?

08/01/2024Si quieres crear imágenes que causen un auténtico impacto en tus redes sociales –o en cualquier proyecto multimedia en el que estés trabajando–, puedes aprovechar toda la potencia de un editor y convertidor de videos online como CapCut Online. Esta herramienta de edición de fotos y de videos está incorporando algunos de los sistemas de IA de vanguardia más potentes, y, además, los pone a nuestra disposición de forma gratuita. A diferencia de otros sistemas de inteligencia artificial que cobran una suscripción mensual para poder utilizar sus servicios –o que se apoyan en nuestro hardware para poder trabajar –, la inteligencia artificial de CapCut está diseñada para funcionar de forma 100% en la nube y, además, es totalmente gratis. ¡Lo único que hay que hacer es ir a la web de CapCut y registrarse con un correo electrónico para empezar a disfrutar de todas estas herramientas! Usa el generador de imágenes para crear una imagen a partir de texto CapCut Online pone a tu disposición un generador de imagen capaz de crear cualquier imagen que le pidas a partir de comandos de texto. Este tipo de inteligencia artificial tiene un sinfín de usos, y la puedes aprovechar para crear logotipos, fondos para tus proyectos, o incluso avatares para tus redes sociales. ¡El generador de imágenes de CapCut es cada vez más completo, y abarca una variedad de estilos creativos cada vez mayor! Lo único que hay que hacer es decirle a la inteligencia artificial qué tipo de imagen queremos crear. Puedes escribirlo en español sin problemas, y enseguida recibirás toda una serie de imágenes relacionadas con lo que le hayas pedido a la IA. A partir de aquí podrás ajustar nuevamente los 'prompts', o cambiar las opciones de formato para conseguir la imagen perfecta para cada proyecto. Afina los 'prompts' hasta dar con el tipo de imagen que buscas El hecho de que no haya límites a la cantidad de veces que puedes solicitar la generación de una imagen hace que resulte muy fácil ir perfeccionando los 'prompts' para dar con las imágenes correctas. Puedes cambiar el orden de los sustantivos o adjetivos, añadir matices, o ser más directo en tus peticiones. De esta manera te resultará mucho más fácil descubrir cuáles son los comandos que funcionan mejor con CapCut. Haz varias pruebas hasta elegir la imagen perfecta Cuando hayas explorado los diferentes 'prompts' y tengas el tipo de imagen que necesitas, será el momento de solicitar diferentes versiones de la misma imagen hasta elegir una que realmente funcione bien para lo que quieras hacer con ella. Incluso si introducimos los mismos 'prompts', CapCut Online generará imágenes diferentes cada vez, así que será solo cuestión de tiempo que consigas una imagen perfecta para ti. Amplía la resolución con el mejorador de imágenes El editor de fotos gratis de CapCut Online también cuenta con toda una serie de herramientas de ajuste y retoque fotográfico por IA que puedes usar para optimizar la calidad de las imágenes generadas. Una de las características más importantes es la posibilidad de ampliar la resolución de cualquier imagen que carguemos en la plataforma –hasta 4k–, lo que resulta ideal para crear imágenes mucho más amplias y de mayor calidad. A diferencia de lo que ocurre con los editores de fotos manuales, aquí no tendremos que valernos de complejas herramientas de edición y ajuste. Todo lo que tenemos que hacer es cargar la foto y pulsar sobre la resolución que queremos obtener. CapCut Online se encargará de procesar la imagen hasta devolvernos un archivo de alta resolución que podremos usar con resultados mucho mejores. Retoca el color usando IA El retoque de color es otra de las funciones que CapCut Online pone a tu disposición para mejorar la calidad de las imágenes de tus redes sociales. Aunque no suele ser demasiado necesario con las imágenes generadas por su sistema de inteligencia artificial –acostumbran a tener el color ya optimizado–, siempre es una herramienta interesante para hacer pequeños ajustes en los tonos de color hasta dar con la combinación ideal en cada imagen. Una de las características más útiles de la herramienta de retoque de color es que te ofrece cuatro tipos de correcciones diferentes. Tú solo tendrás que elegir uno u otro hasta quedarte con la combinación de colores que luzca mejor en tu imagen. De este modo vas a poder conseguir imágenes mucho más atractivas con solo un par de clics, incluso si no tienes ningún software de retoque fotográfico instalado. Juega con el generador de retratos Otra función para retocar fotos que se apoya en la inteligencia artificial de CapCut es el generador de retratos. Esta característica opera como un generador de imagen a imagen que, en lugar de recibir tus 'prompts' de texto, utiliza una serie de algoritmos prediseñados por los especialistas de CapCut para generar retratos de acuerdo a parámetros prestablecidos. De momento hay cinco estilos disponibles, y en el futuro se esperan muchos más. Todo lo que deberás hacer es cargar la imagen y seleccionar el estilo de retrato que quieres para ella. A partir de ahí vas a poder comprobar si el estilo elegido es adecuado para tu proyecto, y, si no lo es, basta con elegir un estilo diferente y repetir el proceso. Estos estilos son ideales para crear imágenes llamativas en las redes sociales, y lo mejor de todo es que podrás seleccionarlos con solo un clic. ¡Consigue las mejores imágenes de IA con CapCut Online! ¿Conoces alguna otra plataforma de edición que te ofrezca tantas funciones gratis? Seguro que no, y por eso son tantos los usuarios que utilizan CapCut Online para generar imágenes atractivas para sus proyectos. Lo único que tendrás que hacer es registrarte con tu correo electrónico en la web de CapCut Online, y entonces tendrás pleno acceso a todas las herramientas de IA y diseño avanzado de su plataforma. ¡No tendrás que pagar nada! No esperes más y regístrate ahora en la web de CapCut Online para empezar a crear imágenes impresionantes gracias a su potente IA. ¡Ya no tendrás que estar trabajando durante horas con editores de fotos o con aplicaciones de diseño para conseguir los resultados que buscas! Ahora puedes simplemente delegar tu trabajo en una IA de última generación que es gratuita y está al alcance de todo el que quiera usarla. ¡No dejes pasar esta oportunidad!

[ ... ]

Torres ATX

¿Pensando en montar tu PC perfecto? Encuentra en nuestro amplio catálogo de torres ATX, con más de 700 referencias de carcasas de PC, la caja ideal para la configuración de tu ordenador, sin tener que renunciar a nada. Cajas de diferentes tamaños y formas, todas con el mejor diseño estético y sobre todo, con el mejor diseño para asegurar la óptima colocación de todos los componentes en el interior. Sistemas Tenemos carcasas ATX de diferentes capacidades, con ventilación optimizada, con cristal de vidrio templado en los laterales o con control board, entre otras características. Además, todas las torres disponen de sistemas de conexión robustos y sencillos de usar para que puedas conectar los periféricos sin problemas. ¡Descubre todas las posibilidades a continuación! Hay modelos con interiores compatibles con placas ATX, Mini-ATX e ITX.

[ ... ]Listado de Puertos

Para enviar y recibir información de Internet debemos conectar nuestro equipo físicamente o de forma inalámbrica a la red y abrir las puertas de nuestra conexión para dejar entrar y salir datos. Este acceso es lo que denominamos Puertos y depende del protocolo de la capa de transporte que utilicen, TCP o UDP nos facilitan la comunicación bajo unos u otros parámetros. El protocolo TCP permite establecer una conexión entre dos puntos terminales en una red y que la transmisión de información sea en ambas direcciones y de forma simultanea. El protocolo TCP se activa de forma automática a través de aplicaciones de red, como los navegadores o los servidores. Para asegurar el éxito de la conexión, los puertos TCP emisor y receptor tienen un número asignado que se incluyen en los paquetes de datos que estos se intercambian. De este modo, uno y otro, emisor y receptor, saben a que puerto específico deben devolver su respuesta. Los puertos TCP están orientados específicamente a la conexión y su protocolo se considera del todo fiable ya que cuenta con acuse de recibo y añade al datagrama IP su propio encapsulado y cabecera para asegurar el transporte de datos y que estos lleguen correctamente a su destino y en el orden en que los ha enviado el emisor. El protocolo TCP es capaz, además, de realizar las retransmisiones necesarias si durante el envío de estos datos se produce algún problema, como la congestión de la red. El protocolo UDP sirve también para el envío y recepción de datos, sin embargo, para hacerlo no es necesario establecer voluntariamente una conexión entre dos equipos, sino que por el simple hecho de tener abierto un puerto, los paquetes de datos entran. En este caso, el router no tiene control sobre los puertos UDP y tampoco sobre el flujo de información que entra y sale y en este protocolo, el emisor no sabe si los paquetes de datos llegan a su destino y en que orden. Es así que el protocolo UDP se dirige principalmente a servicios como DNS o DHCP, para los que es más importante la rapidez que la fiabilidad de conexión y entrega. Destacando su uso, por ejemplo, en la transmisión, de audio o vídeo a través de Internet. Listado de puertos Según el tipo de comunicación que queramos establecer, envío de correo, juegos, conexiones remotas,... los protocolos de la capa de transporte cambiaran y con ello los puertos TCP y puertos UDP, ofreciéndonos en cada caso funcionalidades distintas. Los puertos TCP y los puertos UDP están numerados, habiéndose estandarizado algunos de ellos para determinadas aplicaciones. Veamos a continuación el listado de puertos TCP y UDP principales y su función:

[ ... ]Cómo eliminar una cuenta de Instagram y qué otras opciones tenemos

27/11/2023El uso de las redes sociales en nuestros días se ha convertido en una práctica masiva. Este fenómeno, que nació como una forma de conectar con personas de todo el mundo entre los jóvenes, se ha extendido por todos los rincones del planeta y entre todos los sectores poblaciones, desde los más altos a los más bajos y desde edades tempranas hasta edades avanzadas. Es innegable, pues, que hablamos de un fenómeno mundial sin precedentes. Aunque podemos hablar de cientos de redes sociales en el mercado, Instagram es, sin ápice de dudas, una de las aplicaciones líderes del sector, sólo igualada y quizá superada por la joven Tik Tok. Parece, entonces, evidente, que frente a este uso masivo es crucial para los usuarios aprender prácticas básicas de estas redes como borrar una cuenta de Instagram o saber gestionar los posibles problemas que aparecen. Con este artículo queremos llegar a todos los usuarios de redes sociales, especialmente de Instagram, que tienen sus cuentas activas en estos momentos. Y es que, a pesar de las horas de uso que le damos en general a esta aplicación, es más frecuente de lo que parece encontrar usuarios que desconocen muchos de los aspectos básicos de la plataforma. ¿Sabría la mayoría cómo eliminar una cuenta de Instagram con todas las garantías y precauciones que se deben tomar? Casi con toda seguridad más del 70 % diría que no, y eso puede considerarse un problema de competencia que puede acarrear ciertos riesgos en las redes. En los siguiente apartados veremos detalladamente cómo eliminar una cuenta de Instagram, qué consideraciones debemos hacer antes de tomar esta decisión y qué precauciones conviene tomar antes de proceder a la eliminación definitiva. También hablaremos de MobileTrans para las copias de seguridad necesarias, cómo puede ayudarnos durante la transferencia de datos y qué soluciones alternativas existen al borrado. Cómo eliminar una cuenta de Instagram Borrar una cuenta no tiene ningún tipo de complicación y se puede realizar en unos pocos pasos sencillos. Lo más importante de todo este proceso es, más bien, valorar y pensar si realmente queremos ejecutar el borrado como solución al posible problema con el que nos hayamos topado. Sobre esta cuestión volveremos en el siguiente apartado. En cualquier caso, si estamos decididos a borrar nuestro perfil, este es el proceso que debemos seguir: 1er paso: Entrando en la aplicación, pulsaremos sobre el icono de la cuenta que aparece en la parte inferior derecha. 2º paso: Una vez que hayamos llegado a la página de inicio de nuestro perfil, clicaremos sobre el botón de opciones que aparece en esquina superior derecha, indicado con un icono formado por tres rayas superpuestas. 3er paso: Inmediatamente después se desplegará un menú en el que encontraremos múltiples opciones. Pulsaremos sobre el primero, “Configuración y privacidad”. 4º paso: Una nueva ventana nos mostrará varios botones, de los que seleccionaremos el primero de ellos, “Centro de cuentas”. 5º paso: Al entrar en este apartado, lo primero que veremos será el perfil de la cuenta que vamos a eliminar. Si tenemos varios perfiles asociados, debemos asegurarnos de seleccionar el que deseamos borrar, ya que el borrado se aplica sobre perfiles concretos. 6º paso: Una vez escogido el perfil que va a ser eliminado, en el apartado “Configuración de la cuenta” encontraremos la opción “Datos personales” y pulsaremos sobre ella. 7º paso: Una nueva ventana nos mostrará tres opciones. Elegiremos la última, “Propiedad y control de la cuenta”, que nos llevará hasta otra ventana donde pulsaremos sobre “Desactivación o eliminación”. 8to paso: Instagram volverá a preguntarnos la cuenta que deseamos borrar para evitar despistes que se puedan lamentar, así que volveremos a seleccionarla. 9º paso: Finalmente, aparecerán dos botones y pulsaremos sobre el segundo, “Eliminar la cuenta”. 10º paso: Antes de ejecutar la eliminación definitiva, Instagram nos dará la opción de descargar un documento con toda nuestra información (vídeos, historias, publicaciones, mensajes, etc.) para no perderla. Después, la cuenta desaparecerá para siempre. Lo que debemos tener en cuenta El uso de redes sociales como Instagram puede ser un pasatiempo muy entretenido y, a la vez, convertirse en un verdadero calvario. Por desgracia, la ciberdelincuencia está en auge y estas aplicaciones son un blanco fácil para atacar a sus usuarios, esto por no hablar de los hackeos, el acoso, los perfiles falsos, etc. Cuestiones de este tipo son algunas de las que empujan a muchas personas a abandonar la red social y eliminar su cuenta directamente, incluso cuando siempre la han tenido como un disfrute. Aun así, antes de eliminar nuestra cuenta deberíamos hacer algunas valoraciones que quizá no se nos hayan pasado por la cabeza. ¿Debemos eliminar nuestra cuenta? Si la razón de que vayamos a eliminar nuestra cuenta de Instagram es una mala experiencia con acoso, perfiles falsos, robo de datos o similares, la aplicación cuenta con mecanismos de defensa que podemos poner en marcha para proteger la integridad de nuestro perfil. Bloquear a un usuario molesto, denunciar una cuenta por spam, contenido inapropiado o acoso, avisar de un hackeo, etc. Es cierto que estas opciones no siempre funcionan o, al menos, no con la eficacia esperada, por lo que sí nos veríamos abocados a tener que cerrar la cuenta. Si acaso nuestra decisión se fundamenta en una pérdida de interés, entonces debemos ser más cautos, ya que nuestras ganas de volver a Instagram pueden regresar en cualquier momento. Ahora bien, si borramos nuestra cuenta, nunca podremos volver a recuperarla y ni siquiera tendremos la opción de poner nuestro nombre de usuario anterior. Todos los datos que tuviésemos en esa cuenta se perderán y tendremos que volver a volcar todo el contenido, recuperar todos los seguidores y, en definitiva, empezar de cero. Si ésta es la razón, más adelante presentaremos una opción mucho más recomendable para esos casos. En cualquier caso, debemos tener presente que antes de borrar nuestra cuenta sería conveniente eliminar todos los datos personales que hayamos volcado en ella, ya que la información permanece intacta durante 30 días posteriores para una posible recuperación y puede ser vulnerable a ciberataques. MobileTrans Decíamos en el apartado de cómo eliminar una cuenta de Instagram que, antes de ejecutar el borrado definitivo, la aplicación permitía descargar la información para no perderla. Pues precisamente para casos como esos queremos hablar de MobileTrans. Este software desarrollado y diseñado por la firma informática Wondershare tiene como objetivo la transferencia segura y rápida de datos entre distintos dispositivos. Millones de usuarios en todo el mundo ya la usan y cuentan con sus servicios para ocasiones como un cambio de terminal, volcado de información en un PC por falta de memoria, descarga de contenido desde un Smartphone a otro y situaciones similares. Para aquellos usuarios que han eliminado su cuenta y han guardado la información, resultaría muy útil contar con MobileTrans para transferir todos los archivos a un nuevo terminal. No sólo serán un recuerdo de nuestra etapa en Instagram, sino que también servirá como solución por si en algún momento queremos volver a la red social y deseamos volcar en el nuevo perfil toda la información que teníamos en el anterior. MobileTrans está disponible para los grandes sistemas operativos. Su uso y funciones son compatibles en dispositivos Windows, MAC, Android e iOS, por lo que la transferencia de datos puede darse entre cualquiera de ellos. El proceso es rápido, sencillo y permite envíos masivos, evitando así la selección de archivos uno por uno. Su modo de envío evita la generación de copias que puedan ser sustraídas, mejorando de este modo la protección de nuestros datos. ¿Hay alternativa a la eliminación? Como decíamos, eliminar la cuenta definitivamente no es la única opción que tenemos, sino que también la desactivación temporal es un recurso interesante. Este modo permite al usuario hacer desaparecer su cuenta y todo el contenido que haya en ella, sin que ello implique su eliminación. En pocas palabras, la información no se puede ver, pero está. La ventaja principal es que podemos activarla de nuevo cuando nosotros queramos y todo volverá a estar en su sitio. Para ejecutar esta opción debemos seguir los mismos pasos descritos en la eliminación, pero cuando lleguemos al último paso, seleccionaremos la opción “Desactivación temporal”, que es la primera que nos aparece. Volver a activarla es tan fácil como llegar hasta ese botón y pulsarlo de nuevo. Algunas precauciones Si la desactivación temporal no nos convence y estamos decididos a eliminar la cuenta, insistiremos en dos precauciones que podemos agradecer en el futuro. La primera, eliminar todos los datos personales antes de eliminar la cuenta. La segunda, hacer una copia de seguridad de todos los datos para tenerlos a mano en el caso de que queramos crear un nuevo perfil más adelante. Conclusión Saber borrar la cuenta de Instagram es básico para cualquier usuario de esta red social y, como hemos aprendido, no tiene ninguna complicación. Puede resultar una buena alternativa cuando nos encontramos con ciberdelitos que amenazan nuestra seguridad y la de nuestros seguidores, pero si no es el caso, la desactivación temporal es más recomendable y permite opciones de recuperación en el futuro. Borrar los datos personales y hacer una copia de seguridad son dos pasos imprescindibles antes del borrado. No nos olvidamos de MobileTrans, que es nuestra aplicación de cabecera para transferir todos los archivos que hayamos recuperado de la cuenta antes de borrarla. En pasos sencillos y rápidos podremos pasar con ella todos los datos de un dispositivo a otro. Cualquier formato y tipo de dato que tengamos en nuestros móviles y PC podrá ser transferido sin dificultad y por lotes. Además, es compatible con los principales sistemas operativos de PC y Smartphone para facilitar los envíos entre ellos.

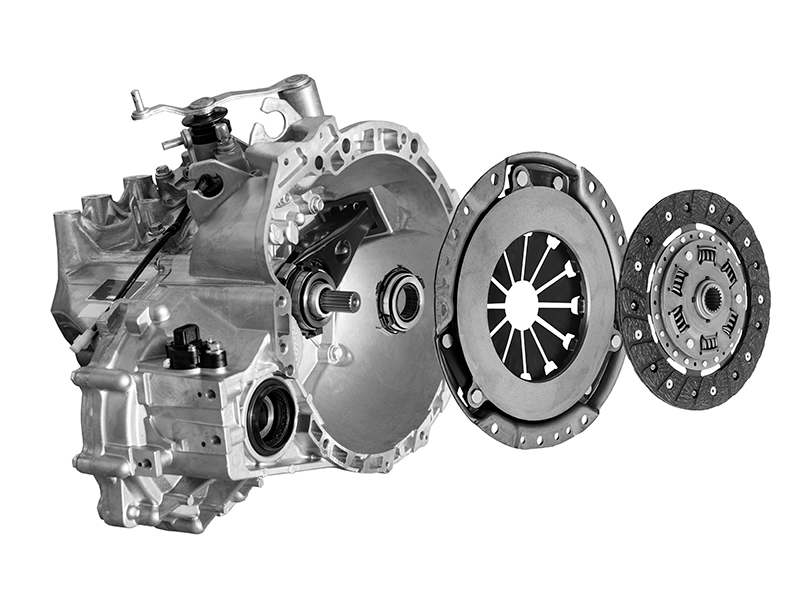

[ ... ]Embragues de coche y eficiencia energética: żCómo afectan al consumo de combustible?

04/07/2023Alcanzar la máxima eficiencia energética es uno de los desafíos de la industria automotriz. Los fabricantes de vehículos invierten en el desarrollo de nuevas tecnologías que no contaminen el medio ambiente y procuran optimizar los componentes antiguos para lograr una reducción del consumo de combustible. Los embragues coche son mecanismos cuyo funcionamiento afecta directamente la eficiencia energética del vehículo. Cuando se desgastan o están mal ajustados, generan un aumento significativo del consumo de combustible y ponen en riesgo la seguridad del automóvil. ¿Qué es el embrague del coche? El embrague del coche es un conjunto de piezas mecánicas que habilita la transmisión de la potencia del motor hacia la caja de cambios y desde la caja de cambios hacia las ruedas. Cumple la función de aislar el movimiento del motor cuando se está realizando un cambio de marcha. ¿Cuáles son las piezas que conforman el sistema de embrague? Las piezas del embrague pueden variar dependiendo del tipo de sistema instalado. En líneas generales, un embrague está compuesto por un mecanismo de accionamiento, uno o más discos de fricción, una horquilla o collarín de empuje, un volante de inercia o volante motor, un plato de presión o maza, y una carcasa o cubierta. ¿Cómo funcionan los embragues de los coches? Se pueden realizar dos maniobras sobre este sistema. Por un lado, desembragar. Este movimiento consiste en pisar a fondo el pedal del embrague, separando las piezas e impidiendo el paso de la fuerza del motor. Por el otro, embragar. Esta maniobra se trata de soltar el pedal por completo, permitiendo que las piezas se acoplen y que la fuerza del motor pase a las ruedas a través de la caja de cambios. Entre estas dos posiciones existe una fase transitoria. En esta etapa del movimiento continuo es cuando más desgaste se genera sobre las piezas y cuando se suelen romper por maniobras violentas. ¿Qué tipos de embragues existen? Existen distintas clasificaciones. Según sus características generales, hay embragues de fricción mecánica, hidráulicos y electromagnéticos. Tomando en cuenta el modo en que se realiza la presión sobre el plato con el fin de acoplarlo con el disco, se pueden clasificar como embragues de muelles, diafragma o centrífugo. ¿Cuál es el embrague más eficiente del mercado? El embrague más eficiente del mercado para automóviles con caja manual es el eléctrico hidráulico. Es un sistema híbrido que ofrece la precisión en el control de la transmisión de la potencia propia de los embragues eléctricos y la robustez característica de los embragues hidráulicos. Reduce el desperdicio de energía y disminuye el consumo de combustible. Por otro lado, el Dual Clutch Transmission o embrague doble es uno de los mecanismos más eficientes para los vehículos que poseen caja semiautomática. Permite realizar cambios de marcha rápidos y esta agilidad evita el deslizamiento característico de los sistemas tradicionales. ¿Cuándo hay que reemplazar el embrague? La vida útil del embrague gira en torno a los 200.000 kilómetros. Sin embargo, puede variar significativamente en función del uso que se le dé al vehículo y el estilo de conducción de las personas que utilizan el automóvil. Es importante estar atento a una serie de señales que indican es momento de comprar un nuevo embrague en DAPARTO. Algunas de las alertas más frecuentes son el aumento del consumo de combustible, la vibración y la dificultad para engranar las marchas, la dureza del pedal de embrague, y la velocidad de aceleración reducida. También se puede sentir que el embrague patina, se percibe el olor a quemado, y se escuchan ruidos internos o externos. Cada síntoma indica distintos tipos de problemas en diferentes piezas del sistema. Es recomendable asistir al mecánico ante el primer síntoma para evitar agravar el problema, ya que el embrague es un mecanismo costoso de reparar. ¿Cómo alargar la vida útil del embrague? Una conducción adecuada permite reducir el desgaste del embrague, prolongar su vida útil y mejorar la eficiencia del coche. La presión que deteriora las piezas se produce cuando se pisa el pedal generando desacoples parciales y fricción entre los componentes. Por lo tanto, los conductores no deben mantener el pie apoyado sobre él cuando esto no es necesario y no tienen que efectuar cambios de marcha de forma brusca. El embrague se debe pisar a fondo al desembragar y soltarse con suavidad al embragar. Al pisar a fondo el pedal de embrague, las piezas se desacoplan y dejan de rozar. Al soltar el pedal con suavidad, se encuentra el punto de fricción correcto y se evitan los daños en el motor. Por último, para cuidar el embrague hay que recurrir al punto muerto en las paradas. En vez de mantener el embrague pisado con el coche en primera generando desgaste, se debe optar por poner el punto muerto y separar completamente los discos sin ejercer presión innecesaria sobre las piezas.

[ ... ]żDónde ver la Liga Espańola por Televisión o Streaming?

16/06/2023Una nueva temporada de LaLiga Santander 2021-2022 que volverá a ser, cuanto menos por el momento, una competición marcada por las restricciones en los accesos a los estadios y por eso más que nunca, ver LaLiga por televisión se ha convertido en la principal opción para muchos aficionados para seguir el futbol desde casa. Si eres de los que no quieren perderse los partidos de LaLiga Santander en directo averigua aquí dónde ver la Liga Española por Televisión o Streaming. ¿Cómo ver LaLiga en Televisión? Una temporada más, Gol TV repite como canal de fútbol y deporte en abierto de la TDT. Este canal ofrece un partido por jornada gratis que se puede ver sintonizando el canal en la televisión o bien a través de la propia web de Gol. El acceso a este canal es totalmente gratuito y aunque los equipos protagonistas del partido de cada jornada siempre cambian, en ningún caso son partidos con la participación del FC Barcelona, Real Madrid o equipos que disputen competición europea. ¿Qué futbol puedo ver en Orange TV? Otra operadora que ofrece LaLiga por televisión es Orange TV que tras llegar a un acuerdo con Telefónica, propietaria en España de los derechos de emisión en televisión de las principales competiciones futbolísticas, invita a sus clientes a disfrutar cada semana de futbol, de los 10 partidos que se disputan cada jornada, incluidos todos los de Real Madrid y FC Barcelona en resolución 4K. En este caso, para ver la Liga de futbol española en Orange TV deberemos ser titulares de uno de los tres contratos de Orange con futbol incluido: Love Total, Love Total Plus o Love Total Plus 4. ¿Cómo ver el futbol en Movistar+? Así que si esta oferta se nos queda corta y lo que buscamos es un canal donde ver todos los partidos de LaLiga (o casi todos), Movistar+ ofrece 9 de los 10 partidos de cada jornada, siempre uno de Real Madrid o Barcelona. Para ver los partidos de LaLiga Santander en directo en Movistar+ deberemos ser clientes de un paquete Movistar con “Movistar LaLiga” incluido: Fusión Selección con LaLiga hasta 1GB, Fusión Selección Plus con Fútbol, Fusión Total Plus. Ver el futbol en Movistar+ incorpora prácticas funcionalidades como poder activar el canal en cualquiera de nuestros dispositivos o bien hacer uso del control del directo para revivir cualquier jugada cuando nosotros decidamos, volver al inicio del partido o volver al directo cuando queramos. ¿Dónde puedo ver la liga española de fútbol desde fuera de España? Si eres cliente de Movistar u Orange, la mejor opción para ver la liga española de fútbol desde el extranjero es a través de Movistar+ en tus dispositivos o la plataforma online de Orange TV. Si debido a un bloqueo geográfico de tu proveedor de televisión y tu conexión tienes problemas para visualizar los partidos, la mejor opción en este caso será conectar previamente a una VPN con servidor en España, que te asigne una IP española. Si tu proveedor de acceso a Internet no te ofrece este servicio, a continuación de detallamos las mejores ofertas de VPN para navegar con seguridad (como cuando viajes y ¡también dessde casa!). ¿Cómo ver La Liga en streaming? Si por ubicación, movilidad o cualquier otra razón preferimos ver LaLiga en streaming en vez de por televisión, también disponemos de varias opciones. Como hemos dicho antes, Movistar+ ofrece la posibilidad de ver el fútbol de forma única en tus dispositivos, dónde y cuando quieras, incluso desde el extranjero. Para acceder al servicio únicamente se requiere tener contratado un paquete de Fusión con futbol, activar nuestro usuario y acceder a Movistar+ con nuestras claves en cualquiera de los dispositivos compatibles conectados a Internet (antiguo servicio Yomvi). De este modo, siempre que tengamos contratado el paquete que incluye el partido, podremos verlo en todos nuestros dispositivos, incluida la Smart TV. Y si estamos fuera de casa podremos hacerlo en smartphones, ordenadores y tablets. ¿Dónde ver la Liga Española desde Estados Unidos y Canadá? Todos los partidos de LaLiga en Estados Unidos se transmiten en vivo por ESPN+, la plataforma por suscripción especializada en deportes, propiedad de Walt Disney Direct-to-Consumer & International, que ofrece cobertura en directo vía streaming, y repeticiones bajo demanda, de los partidos de LaLiga Santander. ESPN+ tiene desde este año los derechos de transmisión de la liga española durante ocho temporadas en Estados Unidos y también en Canadá, donde ofrece cobertura integral de los partidos de LaLiga a los espectadores canadienses a través de TSN.ca, RDS.ca y las apps de TSN y RDS. Además, ver la Liga de futbol española de primera división en Latino América es posible hacerlo a través de ESPN 2 en la mayoría de países y a través de algunas plataformas como Fox Sports Web o Now Net e Claro en Brasil. Navega en internet de una forma segura

[ ... ]Cómo elegir un hosting

13/06/2023¿Tienes que seleccionar un hosting y no sabes bien por cuál decantarte ni en lo que te debes fijar? A continuación, te acercamos todos los detalles que debes conocer al respecto. Servidor nacional Al seleccionar un hosting intenta que los servidores se encuentren en España, ya que esto influye en el posicionamiento SEO. Sin duda, un punto clave para ayudar a mejorar el posicionamiento de la página. Los buscadores reparan en varios aspectos a la hora de dar una autoridad mayor al dominio y, con ello, un mejor posicionamiento en los resultados de búsqueda y uno de los puntos clave es este. La calidad de los discos En la medida de lo posible, fíjate que el hosting a contratar cuente con discos NVMe SSD, son una opción hasta 10 veces más rápida que lo que pueden ser los tradicionales servidores SATA y que los SSD normales. Por tanto, así lo que conseguirás es que tu web cargue más rápido y esto es otro de los elementos esenciales para reducir la tasa de rebote y mejorar con ello también la valoración que el buscador hace de tu portal web y, con ello, de mejorar el posicionamiento SEO. ¿Cuenta con Wordpress? Lo más recomendable es optar por una opción en la que la plataforma WordPress esté ya instalado para que el usuario ya se centre en realizar el diseño de su web, algo que precisamente con Wordpress y sus módulos y plugins resultará muy sencillo. Calidad del soporte técnico Sin duda, cuando se contrata un servicio de hosting es importante tener en cuenta a quién se va a poder contactar si se tiene algún problema porque afectará de manera directa a la web. Por ello, es importante comprobar siempre que la opción por la que se opte sea capaz de ofrecer a sus clientes un servicio de Soporte Técnico 24x7, además de que lo haga en español y que detrás haya siempre personal especializado. Dominio y certificado SSL Hay que fijarse si incluyen el dominio y el certificado SSL, encargado de garantizar la seguridad de la propia web mediante el sistema de cifrado, sin coste adicional. Adicionalmente, es importante revisar si ofrecen también funcionalidades como antimalware, antivirus y backups para saber si esta parte la tendrás ya cubierta también. Diferentes tipos de alojamiento web que se pueden contratar Si nos centramos en los diferentes tipos de alojamiento web que se pueden contratar, lo cierto es que observamos diferentes opciones. A continuación, detallamos en qué consisten algunas de las más destacadas. Hosting Hay que recordar que al hablar de un hosting se hace referencia a un tipo de servicio de alojamiento web que lo que hace posible es publicar un sitio web o aplicación en Internet. Es decir, a través del hosting se contrata un servicio de alquiler del espacio en un servidor que se encargará de almacenar todos los datos del portal web en cuestión. Hosting wordpress Al hablar de un hosting wordpress se hace referencia a un tipo de alojamiento web que se ha configurado expresamente para poder dar el máximo rendimiento y seguridad a los portales creados mediante wordpress. Por tanto, es la opción recomendable si lo que se tiene es una web creada con wordpress. Servidores vps Estos servidores se caracterizan por ser opciones virtuales y privadas. En este tipo de servidor se aloja tanto el software como los datos necesarios para qeu funcione una aplicación o un portal web. La palabra virtual viene porque es un tipo de servidor que tan solo consume una parte de los recursos físicos que tiene el propio servidor, que está administrado por un proveedor externo, pero sí que ofrece acceso dedicado respecto al hardware. Otras recomendaciones a tener en cuenta A la hora de escoger el tipo de hosting tendrás que ver una serie de aspectos adicionales.El primero de ellos es el volumen de visitas que tiene tu página web y la previsión que tienes a medio plazo. Esto quiere decir que si tienes un portal con un volumen alto de visitas y ofreces un producto online a través de tu web, lo mejor será que cojas un servidor dedicado con una capacidad de almacenamiento adecuada para tus circunstancias, Además, como apuntábamos, en el caso de los portales que operan en España es fundamental escoger un servidor nacional que contribuirá a que se dé el correcto posicionamiento orgánico. Son varios los aspectos a tener en cuenta y es importante acertar a la hora de seleccionar el servidor en cuestión. Si se tienen dudas, lo mejor será consultar con los profesionales del servicio de soporte antes de decantarse por una de las opciones u otra, ellos te asesorarán y guiarán para que contrates la mejor opción.

[ ... ]Herramientas imprescindibles y predeterminadas en Windows 11

28/04/2023Con el objetivo de optimizar la eficiencia y la facilidad de uso de su sistema operativo más reciente, Microsoft ha incluido y mejorado algunas herramientas imprescindibles y predeterminadas en Windows 11. Gracias a estas mejoras, los usuarios pueden disfrutar de una experiencia más fluida y productiva, consiguiendo, además, un mayor control sobre su equipo y una mayor protección contra posibles amenazas. En este artículo vamos a enumerar algunas de estas herramientas y describir sus funciones para que puedas aprovechar al máximo tu experiencia con Windows 11. Administrador de tareas El Administrador de tareas o Task Manager es una de las aplicaciones más antiguas de Windows que ahora se ha renovado incorporando funciones tan prácticas como la de buscar y filtrar aplicaciones en ejecución. Al abrir el administrador de tareas tendremos acceso al detalle sobre el uso de la CPU y podremos, además, monitorear el uso de la memoria RAM, disco y red para cada programa o proceso en marcha. Esto resulta especialmente útil para ver qué aplicaciones están en ejecución en un momento determinado, cuáles son las que están consumiendo más recursos y si el ordenador va lento, comprobar si hay algún programa que consume muchos recursos y ralentiza el sistema. Además, ahora, en Windows 11, para localizar el archivo de cualquier aplicación abierta que queremos supervisar, solo es necesario seleccionar el proceso en el Administrador de tareas y con el botón derecho clicar “abrir ubicación de archivos” para que, directamente, el sistema nos lleve a la carpeta del archivo ejecutable. En esta nueva versión del sistema operativo de Microsoft, además, también se ha trasladado al administrador de tareas de Windows 11 la configuración de las aplicaciones que queremos que se inicien con el arranque del ordenador. CMD Otra herramienta poderosa para mejorar la experiencia de uso de Windows 11 es el símbolo del sistema o CMD (CoMmanD) que permite a los usuarios realizar cambios importantes en el sistema operativo, incluidas tareas avanzadas relacionadas con la configuración del sistema o la instalación software para lo que es imprescindible ejecutar el CMD como administrador. Al hacerlo así, podrás ejecutar comandos y tareas, lo que te puede servir, por ejemplo, para dar determinadas órdenes al ordenador y automatizar tareas básicas, además de para acceder a determinados comandos de diagnóstico, rastrear rutas, comprobar discos o, incluso, mapear unidades. Además, entre las novedades más importantes que incorpora el CMD de Windows 11 es que su interfaz puede ser personalizado para hacerlo transparente, lo que te permite trabajar sin perder de vista lo que hay detrás de la ventada del CMD. El símbolo de sistema de Windows 11 también cuenta con una nueva funcionalidad de pestañas que permite varias sesiones de comandos al mismo tiempo en una única ventana. Windows Defender Microsoft Defender Antivirus ofrece protección contra diversas amenazas informáticas, incluyendo virus, malware y spyware, y ayuda a mantener los dispositivos con sistema operativo Windows seguros y protegidos. En la versión Windows Defender de Windows 11 se incluyen funciones mejoradas en la protección contra Phishing y, ahora, además de avisarnos de la importancia de no reutilizar contraseña o no copiarlas en un bloc de nota, nos alerta cuando detecta que estamos intentando pegar la contraseña en una web maliciosa. Si te aparece esta alerta, no la desestimes.Una de las mayores ventajas, además de Windows Defender, es que ha sido diseñado específicamente para trabajar conjuntamente con el sistema operativo Windows por lo que te evitarás los problemas de compatibilidades que sí podemos encontrar con otros antivirus. Explorador de archivos El explorador de archivos es la herramienta más básica de Windows, el lugar donde puedes navegar por tus archivos y carpetas, crear nuevas, copiar, pegar y eliminar archivos, y más. En la actual versión del sistema operativo de Microsoft Windows 11, esta herramienta se convierte en más rápida y su gestión se simplifica haciéndola más accesible al usuario. Y es que el explorador de archivos en Windows 11 ha sido mejorado con algunas novedades importantes en comparación con la versión anterior en Windows 10. Destaca, por ejemplo, su nueva capacidad para ofrecer una vista previa de los archivos al estilo de la del Finder de macOS y, también, la posibilidad de personalizar el orden de los archivos, según mejor nos convenga. Dispone, además, de nuevas opciones de acceso rápido en el menú contextual y una mejor integración con One Drive.De igual forma, el nuevo explorador de archivos de Windows 11 ha sido optimizado para pantalla táctil, con lo que te resultará más cómodo y fácil trabajar con él desde dispositivos móviles. Otras herramientas imprescindibles y predeterminadas en Windows 11 que vale tener en cuenta son los escritorios virtuales, el editor del registro, algunas soluciones dirigidas a la productividad y, también, a la limpieza y mantenimiento del ordenador.

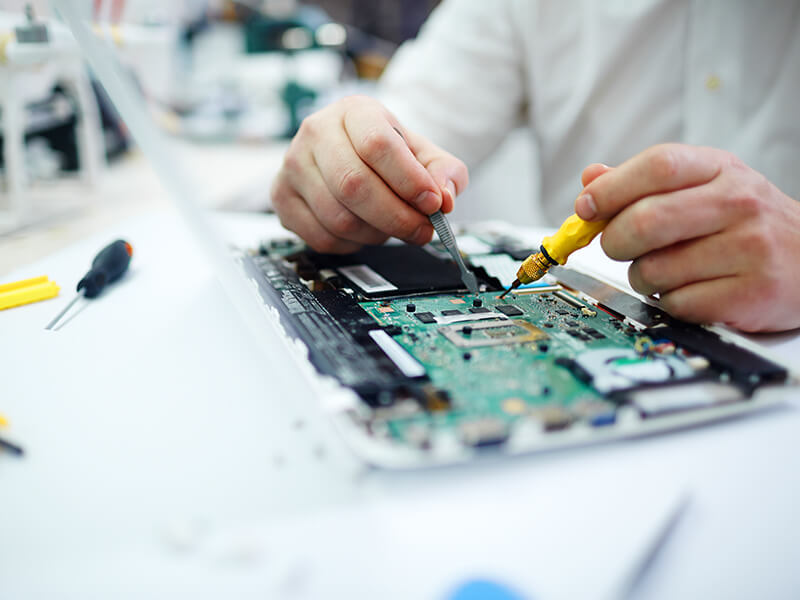

[ ... ]żCómo elegir una empresa de reparación de ordenadores?

20/04/2023No hay mayor contrariedad si trabajamos con un ordenador o portátil que uno u otro dejen de funcionar o que lo hagan por debajo de su rendimiento. Si el ordenador va lento, el portátil no arranca, si el ordenador no conecta a internet o el portátil se apaga solo, son situaciones que pueden llegar a paralizar por completo nuestra actividad y por ende, afectar a nuestra facturación al no poder desarrollar nuestro trabajo con normalidad. Ante una situación como esta, necesitamos poder reaccionar con agilidad y contar con un servicio de reparación de ordenadores y portátiles de confianza nos puede no solo sacar del aprieto, sino ayudarnos a no volver a vernos en la misma situación. ¿Servicio oficial o servicio técnico de reparación de ordenadores multimarca? Un servicio técnico de reparación de ordenadores puede ser un partner oficial de una marca en exclusiva, con lo que el universo de sus clientes se concentra únicamente en los usuarios de los dispositivos de esa marca en cuestión. Normalmente los servicios técnicos oficiales reciben el apoyo directo de su partner y todos sus repuestos son exclusivos de esa marca. Además, con intención de no hacerse la competencia, cada servicio oficial tiene asignado un ámbito geográfico concreto que no pueden sobrepasar. Alternativamente a este tipo de servicios existen servicios de reparación de ordenadores multimarca, capaces de atender reparaciones de ordenadores de todas las marcas y que tienen repuestos de diferentes fabricantes. En este caso, su limitación geográfica viene determinada por la capacidad concreta de cada empresa, las cuales, en general, suelen ofrecer a sus clientes servicios adicionales a la reparación, como son el mantenimiento de ordenadores, servicios de soportes online, recogida de ordenadores a domicilio, etc. En muchos casos, además, este tipo de servicios técnicos, además de multimarca hacen reparación de ordenadores y portátiles, tanto Apple como otras marcas que instalan el sistema operativo Windows.. ¿Cómo elegir un servicio de reparación de ordenadores? Elegir un servicio de reparación de ordenadores es una cuestión que no se debe tomar a la ligera. Vamos a poner en sus manos nuestra herramienta de trabajo y en una situación de crisis, necesitamos no solo que solucionen el problema, sino que lo hagan rápido y bien para que no se vuelva a repetir. Busca un servicio de reparación de ordenadores con buena reputación. Asegúrate que son técnicos informáticos profesionales y cuentan con las mejores herramientas y últimas tecnologías. Una buena elección nos ahorrará tiempo, dinero y futuras averías. Pide información de los precios antes de dejar tu ordenador o portátil a reparar. Solicita un presupuesto si lo consideras necesario e infórmate si el servicio de reparación de ordenadores y portátiles ofrece algún tipo de packs de reparación con tarifas de precios cerrados. Se trata de tarifas económicas a precios fijos que no dejan lugar a las sorpresas. Las averías más convencionales están contempladas en este tipo de tarifas y algunas empresas ofrecen, incluso, como parte del pack o bien como un servicio adicional, ordenadores de substitución para que puedas seguir trabajando mientras arreglan el tuyo. Infórmate de los tiempos de entrega. No dejes al azar esta cuestión. Es de suponer que una de las primeras preguntas que haremos al contactar con el servicio técnico será precisamente esta, cuánto tardarán en tener el ordenador listo. Y aunque es importa saber el número exacto de días, lo es aún más, tener el compromiso del servicio técnico que la fecha de entrega se cumplirá. Sabiéndola, podremos reorganizar nuestro trabajo, sin sorpresas de última hora. Exige garantía a tu reparación. El tiempo de garantía variará en función de la intervención, y se hayan colocado piezas nuevas o no, toda reparación debe ir acompañada de una garantía que avale el trabajo del servicio técnico, el hardware, software y componentes instalados y nos cubra ante cualquier incidencia futura. Servicio de reparación de ordenadores cerca de mí. Las ventajas de poder contar con un servicio de arreglo de equipos informáticos de confianza que, además, esté cerca de nuestro domicilio son obvias de cara a la gestión inmediata de la avería y su reparación. De hecho, hay empresas especializadas en áreas geográficas concretas, por ejemplo, servicio técnico de reparación de portátiles en Barcelona o en otras poblaciones, que dado su radio de acción ofrecen servicios adicionales como el servicio de reparación de ordenadores a domicilio, en casa o oficina del cliente, o incluso la recogida y entrega de ordenadores a domicilio, sin que tengamos de preocuparnos de desplazarnos al taller para llevar o recoger nuestra máquina. ¿Qué incluye el servicio de reparación de ordenadores? Aunque los servicios pueden variar según cada empresa de arreglo de ordenadores, los más habituales son: Limpieza de virus Solución de problemas de inicio/arranque de ordenadores y portátiles Reparación de sistemas operativos Configuración de dispositivos Configuración de conexión a Internet Recuperación de datos Limpieza de sistemas de refrigeración interna de equipos Cambio Teclado, baterías y pantallas de portátiles Algunas empresas tienen packs de tarifas planas, con precios fijos, que incluyen diferentes combinaciones de estos servicios, y también packs de mantenimiento donde algunas de estas intervenciones están contempladas con el objetivo de que una supervisión continuada no de lugar ni a fallos ni averías. Además de los servicios mencionados, los servicios técnicos de arreglo de ordenadores contemplan cualquier tipo de reparación informática y electrónica. Esto es, cambio de disco duro o SSD, cabio de carcasas, ampliación memoria RAM, reparación de placa base, cambio conector carga...

[ ... ]Cómo reducir el tamańo de los videos

07/03/2023El “tamaño” de un video se refiere al tamaño del archivo de video, que es determinado por la resolución, la tasa de bits y la duración del video. Un video de mayor resolución, tasa de bits más alta y mayor duración tendrá un tamaño de archivo más grande. Reducir el tamaño de los videos puede ser necesario en diversas situaciones, por ejemplo: Para ahorrar espacio de almacenamiento: los videos de alta calidad pueden ocupar una gran cantidad de espacio en el disco duro o en el dispositivo de almacenamiento, y reducir su tamaño puede ser útil para ahorrar espacio. Para reducir el tiempo de carga y descarga: los vídeos de gran tamaño pueden tardar mucho tiempo en cargarse y descargarse, lo que puede ser un problema para la transmisión de video en línea o para compartir videos a través de Internet. Para mejorar la compatibilidad: algunos dispositivos o plataformas pueden no ser compatibles con ciertas resoluciones o formatos de video, y reducir el tamaño del video puede ayudar a garantizar la compatibilidad. Existen varias formas de reducir el tamaño de los videos, como reducir la resolución, la tasa de bits, la duración del video, o utilizar un software para comprimir videos. Es importante tener en cuenta que reducir el tamaño de los videos también puede afectar la calidad del video, por lo que es necesario encontrar un equilibrio entre el tamaño del archivo y la calidad del video que se desea obtener. Problemas al reducir el tamaño de los videos Reducir el tamaño del video puede hacerlo perder calidad. Si se reduce la resolución, se reduce la cantidad de píxeles que componen la imagen del video, lo que puede hacer que el video se vea borroso o pixelado. Además, si se reduce demasiado la tasa de bits del video, que es la cantidad de datos utilizados para representar cada segundo de video, se puede producir una pérdida de calidad significativa, ya que se están eliminando datos importantes del video. Para saber hasta qué punto es óptimo reducir el tamaño del video, es necesario considerar varios factores, como el propósito del video, la calidad original del video, la resolución deseada, el formato del video y el tamaño final deseado. Es importante encontrar un equilibrio entre el tamaño del archivo y la calidad del video que se desea obtener. Una forma de determinar el nivel de compresión óptimo es probar diferentes configuraciones y visualizar el resultado final para asegurarse de que la calidad del video no se vea comprometida. Comprimir video sin perder calidad La mejor manera de reducir el tamaño de un video sin perder calidad es hacerlo con un software de conversión de ca.idad, como es el caso de UniConverter, el cual desarrollado por Wondershare permite comprimir más de 1000 formatos de audio y video sin pérdida de calidad, Los formatos admitidos incluyen MP4, MOV, AVI, MKV, MP3, WAV, FLAC, entre otros. El programa ofrece una variedad de herramientas para convertir, editar y comprimir archivos de audio y video, así como para grabar discos, transferir archivos y descargar videos en línea. Una de las características principales de UniConverter es su capacidad para comprimir archivos de audio y video sin pérdida de calidad. Esto significa que los archivos se pueden comprimir a tamaños más pequeños sin afectar la calidad del video o del audio. Esta característica es especialmente útil para aquellos que desean compartir archivos de video y audio en línea, ya que los archivos más pequeños son más fáciles y rápidos de cargar y descargar. UniConverter tiene una interfaz de usuario fácil de usar que hace que el proceso de conversión de vídeo y audio sea fácil y rápido. Los usuarios pueden arrastrar y soltar archivos en la interfaz o seleccionarlos manualmente. Además, el programa ofrece opciones avanzadas de edición de video y audio, incluyendo recorte, recorte, efectos, subtítulos y más. A continuación te presentamos una guía paso a paso sobre cómo usar UniConverter para reducir el tamaño de un video: Paso 1: Descarga e instala UniConverter Visita el sitio web oficial de UniConverter y descarga la versión adecuada para tu sistema operativo. Sigue las instrucciones para instalar el software en tu computadora. Paso 2: Abre UniConverter y carga el video que deseas comprimir Haz clic en el botón "Agregar archivos" en la interfaz principal de UniConverter y selecciona el video que deseas comprimir. También puedes arrastrar y soltar el archivo en la interfaz. Paso 3: Selecciona la configuración de compresión Haz clic en el menú desplegable "Configuración de salida" y selecciona el formato de salida deseado para tu archivo de video. También puedes hacer clic en el botón "Configuración" para ajustar la resolución, la tasa de bits y otros ajustes de compresión. Paso 4: Comprime el video Haz clic en el botón "Convertir" en la parte inferior derecha de la interfaz de UniConverter para iniciar el proceso de compresión. Dependiendo del tamaño del archivo original, esto puede tardar algunos minutos. Paso 5: Guarda el archivo comprimido Una vez que se complete el proceso de compresión, haz clic en el botón "Abrir carpeta" para acceder al archivo comprimido. Guárdalo en la ubicación deseada en tu computadora. ¡Eso es todo! Ahora has reducido el tamaño de tu archivo de video utilizando UniConverter. Vale la pena mencionar que, a medida que ajustas la configuración de compresión para reducir el tamaño del archivo, debes cerciorarte que el video no pierda información, si bien el software lo hace por ti, no está de más tener las precauciones necesarias. Asegúrate de ajustar cuidadosamente la configuración para encontrar el equilibrio adecuado entre el tamaño del archivo y la calidad del video que deseas lograr. En resumen, UniConverter es una herramienta completa y versátil que ofrece una amplia gama de características y herramientas para la conversión, compresión, edición y transferencia de archivos de vídeo y audio. Con soporte para más de 1000 formatos, herramientas de edición de video avanzadas y una interfaz fácil de usar, UniConverter es una excelente opción para aquellos que necesitan convertir o comprimir archivos de video y audio.

[ ... ]żPor qué nunca debes usar tu navegador para almacenar tus contraseńas?

07/02/2023Seguramente no recuerdas más de la mitad de tus contraseñas, y dentro de un par de años te olvidarás prácticamente de todas. Con las contraseñas nos está pasando un poco lo que ocurría antes con los teléfonos móviles: nos acordábamos del número de los amigos, pero ahora a duras penas nos acordamos del propio. Una de las principales causas de esto es el creciente número de ciberataques que tratan de hacerse con las cuentas digitales de millones de personas en todo el mundo. Navegar por internet requiere cada vez más de una cierta prudencia y un conjunto de herramientas y medidas de ciberseguridad destinadas a proteger nuestras cuentas online, incluyendo el uso de contraseñas individuales para cada cuenta. Y, claro, a ver quién se acuerda de todas ellas. Sea como sea, el caso es que estarás con docenas de contraseñas distintas para entrar en tu Instagram, tu campus virtual, tu cuenta de Trello, Just Eat, Wallapop, Vinted y un sinfín de plataformas online que no dejan de aumentar y de ocupar espacio en tu navegador y en tu smartphone: un problema que empieza resultar un tanto difícil de gestionar. Desconfía de las ‘ayudas’ de tus navegadores Aquí es donde gentilmente aparecen Chrome o Safari para darte la opción de guardar tus contraseñas en tu navegador de confianza. Como se trata de navegadores desarrollados por grandes empresas, millones de personas aceptan la propuesta y guardan sus contraseñas en ellos como quien guarda sus páginas web favoritas. Una contraseña, sin embargo, tiene mucho más valor que un simple ‘bookmark’, y definitivamente no se encuentra a salvo en tu navegador. A pesar de que cuentan con una cierta encriptación, las contraseñas almacenadas en los navegadores son uno de los principales objetivos de los hackers, y hay que recordar que estas aplicaciones se ven expuestas además a un sinfín de intentos de hackeo a medida que navegan. Las mismas tiendas de extensiones para el navegador pueden estar repletas de extensiones maliciosas diseñadas para hacerse con la información privada de los usuarios que las instalan. Y, a pesar de los esfuerzos de Google, Apple o Mozilla, lo cierto es que muchas de estas extensiones maliciosas siguen en circulación y pueden tratar de robar tus contraseñas. Ni Windows Defender puede reemplazar al antivirus… …ni tu navegador puede reemplazar a un gestor de contraseñas. Está claro que seguimos necesitando software de ciberseguridad especializado para poder garantizar la protección de nuestros dispositivos online. Las empresas de ciberseguridad centran todos sus esfuerzos en ofrecer productos indestructibles y garantizar la máxima seguridad de los datos. Un gestor de contraseñas mantiene tus datos confidenciales protegidos gracias a su robusto sistema de cifrado, que almacenará tus claves privadas en una bóveda encriptada. A esta bóveda solo tendrás acceso tú con otra contraseña que únicamente estará a tu alcance, y que te permitirá gestionar todas las demás de manera segura. Los gestores de contraseñas también están diseñados para protegerte frente a los keyloggers, ya que introducen tus claves en las plataformas online sin necesidad de teclearlas. Y también se encargarán de generar contraseñas complejas para cada una de tus cuentas digitales, avisando además en el caso de que alguna de ellas se haya filtrado. Activa la seguridad extra de los navegadores Ten presente además que la mayoría de los navegadores que usamos a diario responden a los intereses de empresas como Google, Microsoft o Apple, a las que les conviene ofrecernos toda la publicidad que les sea posible. Por eso tienden a dejar activadas por defecto múltiples opciones de rastreo que te convendría desactivar manualmente. Nos referimos, por ejemplo, a las cookies de terceros y al rastreo web. Desactivar estas opciones puede que modifique ligeramente el comportamiento de algunas de las webs que visitas, pero también mantendrá a raya a una gran cantidad de rastreadores que recopilan toda la información que pueden sobre tus hábitos digitales. También es importante que limites al máximo las extensiones que usas en tu navegador de confianza. Como decíamos antes, no todas las extensiones del navegador son confiables, y definitivamente no han sido verificadas a fondo antes de ser admitidas en las tiendas de los navegadores. Si dudas de la procedencia de una extensión, simplemente no la instales. Ten presente que los navegadores web son la herramienta que utilizamos para explorar la web, y son responsables de una enorme proporción de tu tráfico en internet. Te conviene entonces usarlos en su configuración más robusta, y reforzar tu seguridad digital con herramientas de ciberseguridad independientes que no respondan a los intereses comerciales de las Big Tech.

[ ... ]Tips para escoger un servidor adecuado